SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,897

- Реакции

- 6,522

Шифровальщик-вымогатель DMA Locker: Технология работы вымогателя

DMA Locker — это новый вид Ransomware, который был недавно обнаружен, а потом проанализирован malware-аналитиком Hasherezade из Malwarebytes. Этот вымогатель шифрует данные с помощью AES-шифрования, а затем требует 4 Bitcoins за ключ для дешифрования. Более ранние версии имели дефект в программе, позволивший Фабиану Уосару создать дешифровщик Decrypt_DMA_Locker, но в новой версии этот баг исправили. DMA Locker содержит некоторые интересные функции, включая шифрование на удаленных сетевых ресурсах (Unmapped Network Share) и адресности любого файла, который не прописан в определенной папке и/или не имеет конкретных расширений.

Одной из особенностей DMA Locker, как было сказано выше, является возможность перечислять и шифровать данные на удаленных сетевых ресурсах. Возможно, что это станет стандартом для вымогателей в будущем, потому уже сейчас системные администраторы должны убедиться в том, что все сетевые ресурсы работают под ограниченным набором прав доступа к файлам, находящимся в их окружении.

В отличие от большинства вымогателей, когда DMA Locker шифрует данные, он не выполняет поиск конкретных расширений для шифрования, а использует белый список папок и расширений, которые он не будет шифровать. Таким образом, этот вымогатель будет шифровать почти все несистемные и неисполняемые связанные файлы, которые находится в системе.

Папки и расширения, которые входят в белый список каталогов и файлов:

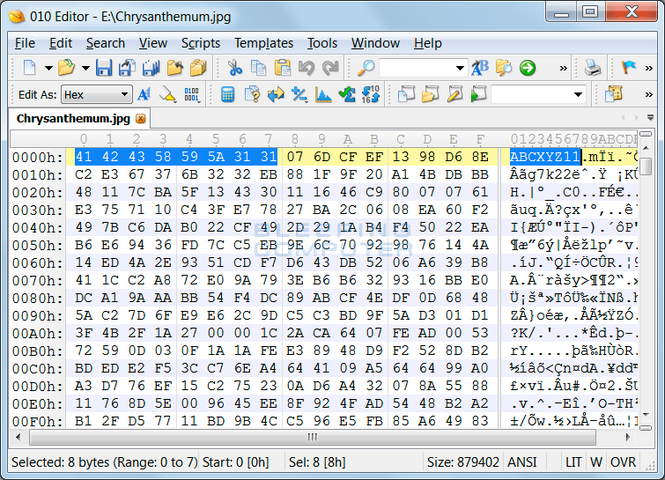

DMA Locker хоть и использует алгоритм AES-шифрования для шифрования файлов, но не добавляет пользовательские расширения к зашифрованному файлу. Вместо этого, DMA Locker добавляет идентификатор в заголовке каждого зашифрованного файла, чтобы потом самому идентифицировать его как зашифрованный файл. Пример зашифрованного файла с выделенным идентификатором можно увидеть ниже.

По окончании шифрования DMA Locker показывает экран блокировки, где содержатся инструкции по оплате выкупы и расшифровке файлов. Они также сохраняются в C:\ProgramData\cryptinfo.txt и показываются каждый раз при включении ПК.

Так как DMA Locker использует статический Bitcoin-адрес 1BA48s9Eeh***обрезано*** оплаты, то можно контролировать, сколько оплат за выкуп уже поступило. На момент публикации статьи-первоисточника выкуп был уплачен пятью жертвами данного вымогателя-шифровальщика.

Связанные с DMA Locker файлы:

Связанные с DMA Locker записи реестра:

Как защитить себя от DMA Locker?

Кроме обычной антивирусной защиты, вы также можете использовать трюк, обнаруженный Hasherezade, заключающийся в обмане DMA Locker-а. По окончании шифрования данных DMA Locker всегда создаёт два файла, которые указывают ему на то, что процесс шифрования завершён. Таким образом, когда он запустится снова, то не станет шифровать данные во второй раз.

Чтобы DMA Locker считал файлы в ПК уже зашифрованными, вы можете заранее создать два следующих файла. Не имеет значения каким будет их содержимое, т.к. они нужны только для того, чтобы обмануть DMA Locker и не шифровать на вашем ПК никаких файлов.

DMA Locker — это новый вид Ransomware, который был недавно обнаружен, а потом проанализирован malware-аналитиком Hasherezade из Malwarebytes. Этот вымогатель шифрует данные с помощью AES-шифрования, а затем требует 4 Bitcoins за ключ для дешифрования. Более ранние версии имели дефект в программе, позволивший Фабиану Уосару создать дешифровщик Decrypt_DMA_Locker, но в новой версии этот баг исправили. DMA Locker содержит некоторые интересные функции, включая шифрование на удаленных сетевых ресурсах (Unmapped Network Share) и адресности любого файла, который не прописан в определенной папке и/или не имеет конкретных расширений.

Одной из особенностей DMA Locker, как было сказано выше, является возможность перечислять и шифровать данные на удаленных сетевых ресурсах. Возможно, что это станет стандартом для вымогателей в будущем, потому уже сейчас системные администраторы должны убедиться в том, что все сетевые ресурсы работают под ограниченным набором прав доступа к файлам, находящимся в их окружении.

В отличие от большинства вымогателей, когда DMA Locker шифрует данные, он не выполняет поиск конкретных расширений для шифрования, а использует белый список папок и расширений, которые он не будет шифровать. Таким образом, этот вымогатель будет шифровать почти все несистемные и неисполняемые связанные файлы, которые находится в системе.

Папки и расширения, которые входят в белый список каталогов и файлов:

Код:

\Windows\,\Program Files\,\Program Files (x86)\,Games,\Temp,\Sample Pictures,\Sample Music,\cache

.exe,.msi,.dll,.pif,.scr,.sys,.msp.com,.lnk,.hta,.cpl,.msc,.bat,.cmdDMA Locker хоть и использует алгоритм AES-шифрования для шифрования файлов, но не добавляет пользовательские расширения к зашифрованному файлу. Вместо этого, DMA Locker добавляет идентификатор в заголовке каждого зашифрованного файла, чтобы потом самому идентифицировать его как зашифрованный файл. Пример зашифрованного файла с выделенным идентификатором можно увидеть ниже.

По окончании шифрования DMA Locker показывает экран блокировки, где содержатся инструкции по оплате выкупы и расшифровке файлов. Они также сохраняются в C:\ProgramData\cryptinfo.txt и показываются каждый раз при включении ПК.

Так как DMA Locker использует статический Bitcoin-адрес 1BA48s9Eeh***обрезано*** оплаты, то можно контролировать, сколько оплат за выкуп уже поступило. На момент публикации статьи-первоисточника выкуп был уплачен пятью жертвами данного вымогателя-шифровальщика.

Связанные с DMA Locker файлы:

Код:

C:\ProgramData\cryptinfo.txt

C:\ProgramData\date_1.txt

C:\ProgramData\decrypting.txt

C:\ProgramData\ntserver.exe

C:\ProgramData\start.txtСвязанные с DMA Locker записи реестра:

Код:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\cryptedinfo notepad c:\ProgramData\cryptinfo.txt

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\cssys C:\ProgramData\ntserver.exeКак защитить себя от DMA Locker?

Кроме обычной антивирусной защиты, вы также можете использовать трюк, обнаруженный Hasherezade, заключающийся в обмане DMA Locker-а. По окончании шифрования данных DMA Locker всегда создаёт два файла, которые указывают ему на то, что процесс шифрования завершён. Таким образом, когда он запустится снова, то не станет шифровать данные во второй раз.

Чтобы DMA Locker считал файлы в ПК уже зашифрованными, вы можете заранее создать два следующих файла. Не имеет значения каким будет их содержимое, т.к. они нужны только для того, чтобы обмануть DMA Locker и не шифровать на вашем ПК никаких файлов.

Код:

C:\ProgramData\decrypting.txt

C:\ProgramData\start.txt

C:\Documents и Settings\All Users\decrypting.txt

C:\Documents и Settings\All Users\start.txt