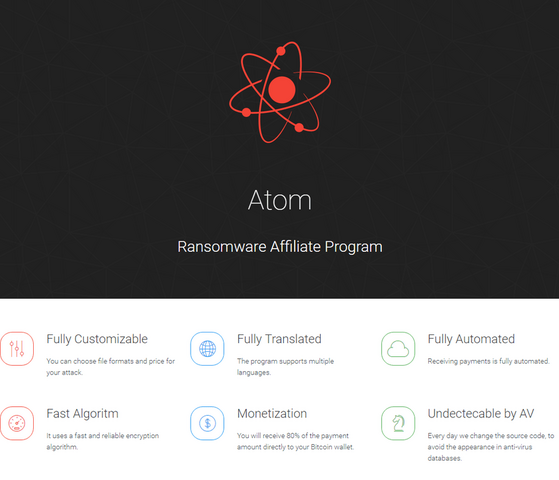

Новый вымогательский Project Shark даёт возможность потенциальным преступникам создавать своих собственных вымогателей, легко настраиваемых без необходимости иметь навыки в программировании и криптографии. Достаточно заполнить нужные поля и нажать на кнопку создания собственного вымогателя.

Разработчики Shark RaaS будут удерживать 20% от платежей за выкуп и отдавать оставшуюся наибольшую часть дистрибьюторам-аффилятам. Любой желающий стать партнером-дистрибьютором [а также еще и подельником киберперступников!] по распространению крипто-вымогателей может просто зайти на сайт и, нажав на кнопку загрузки, загрузить файл PayloadBundle.zip.

В этом архиве содержатся файлы:

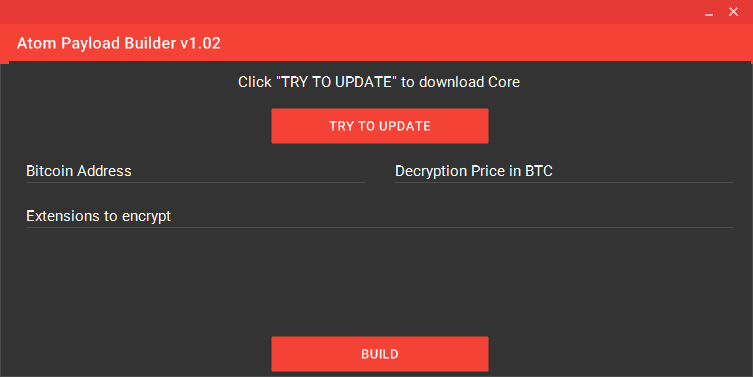

- Payload Builder.exe,

- текстовая записка Readme.txt;

- исполняемый файл Shark.exe.

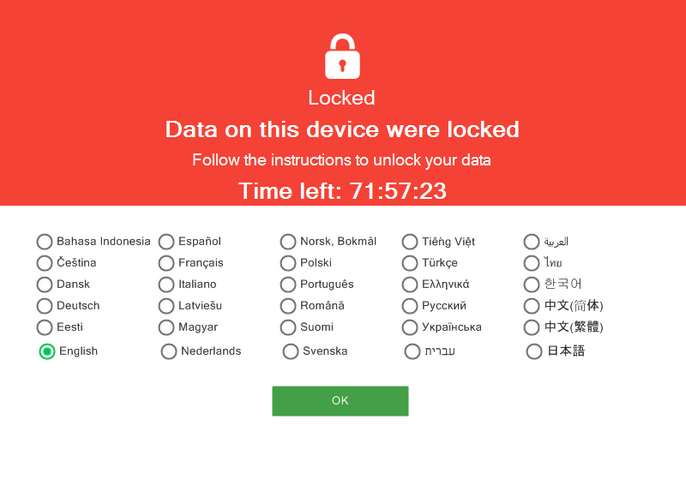

Если по неосторожности запустить исполняемый файл ради посмотреть, то он сразу начнет свою работу по шифрованию файлов.

Большинство вымогателей в качестве предлагаемых услуг используют свой веб-сайт, чтобы позволить настроить исполняемый файл до его загрузки. Shark RaaS делает иначе, т.к. предоставляет базовый исполняемый файл вымогателей, позволяя потенциальным преступникам самим, на своем ПК, сгенерировать желаемую конфигурацию, изменяя функциональность базового комплекта вымогателя, и создать собственный вымогатель.

Для этого настраиваются параметры конфигурации: Bitcoin-адрес, директории размещения, форматы целевых файлов, сумма выкупа, включая цены по странам, email-адрес для контакта. К зашифрованным файлам будет добавляться расширение .locked.

Список типов файловых, подвергающихся шифрованию, небольшой, но легко расширяемый.

Исполняемый файл определяется продуктами Symantec как Trojan.Ransomcrypt.BG

И напоследок: Вымогательство — это преступление, а не игра.

Ссылка на источник: Шифровальщики-вымогатели: Shark Ransomware

Разработчики Shark RaaS будут удерживать 20% от платежей за выкуп и отдавать оставшуюся наибольшую часть дистрибьюторам-аффилятам. Любой желающий стать партнером-дистрибьютором [а также еще и подельником киберперступников!] по распространению крипто-вымогателей может просто зайти на сайт и, нажав на кнопку загрузки, загрузить файл PayloadBundle.zip.

В этом архиве содержатся файлы:

- Payload Builder.exe,

- текстовая записка Readme.txt;

- исполняемый файл Shark.exe.

Если по неосторожности запустить исполняемый файл ради посмотреть, то он сразу начнет свою работу по шифрованию файлов.

Большинство вымогателей в качестве предлагаемых услуг используют свой веб-сайт, чтобы позволить настроить исполняемый файл до его загрузки. Shark RaaS делает иначе, т.к. предоставляет базовый исполняемый файл вымогателей, позволяя потенциальным преступникам самим, на своем ПК, сгенерировать желаемую конфигурацию, изменяя функциональность базового комплекта вымогателя, и создать собственный вымогатель.

Для этого настраиваются параметры конфигурации: Bitcoin-адрес, директории размещения, форматы целевых файлов, сумма выкупа, включая цены по странам, email-адрес для контакта. К зашифрованным файлам будет добавляться расширение .locked.

Список типов файловых, подвергающихся шифрованию, небольшой, но легко расширяемый.

Исполняемый файл определяется продуктами Symantec как Trojan.Ransomcrypt.BG

И напоследок: Вымогательство — это преступление, а не игра.

Ссылка на источник: Шифровальщики-вымогатели: Shark Ransomware

Последнее редактирование: