SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,897

- Решения

- 1

- Реакции

- 6,523

Шифровальщик ALFA, не путать с ALPHA!

Новый криптовымогатель Alfa использует два различных имени, одно из которых - Alpha Ransomware - используется в записке о выкупе, а второе - Alfa Decryptor - на на сайте TOR, где выполняются операции по уплате выкупа. Alfa Decryptor на платежном сайте позиционируется с собственным логотипом, из чего можно сделать вывод, что в новых модификациях / итерациях останется название Alfa.

Дэвы (дэвелоперы) толи поздно спохватились, толи вообще сидели в танке и не знали, что название Alpha Ransomware ранее уже было занято другим криптовымогателем. Портал SafeZone.сс своевременно проинформировал общественность о появления раннего Alpha Ransomware, того самого, который удивил всех требованиями выкупа в подарочных картах iTunes. Дэвы новой Альфы могли бы и не спасовать, если бы внимательно читали заголовки новостей.

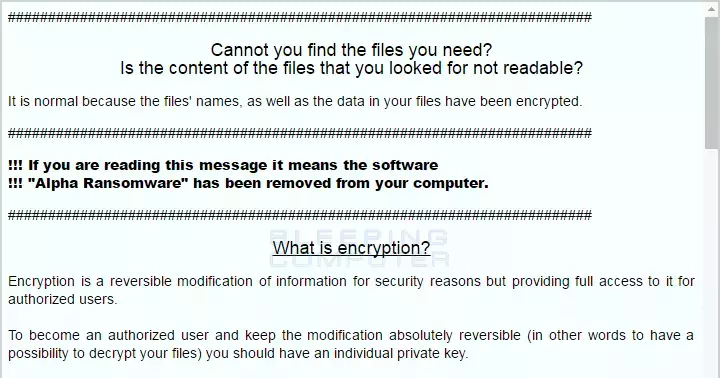

Записок о выкупе две - одна в HTML, а другая в TXT-формате:

README HOW TO DECRYPT YOUR FILES.HTML

README HOW TO DECRYPT YOUR FILES.TXT

Что касается текста, то он столь обширен, что его содержимое занимает два с половиной экрана 19" монитора. Читать не перечитать.

Скринлока вроде бы нет, пока нет. После созданного логотипа, думаю, что девелоперы Альфы еще подсуетятся и на свой скринлок для рабочего стола.

Alfa Ransomware требует выкуп то в 1 BTC, то в 1.5. С чем это связано, можно только догадываться.

Зашифрованные файлы получают новое расширение .bin

Имя файла меняется на рэндомное, из английских букв, цифр и знаков.

Шаблон зашифрованного файла следующий [10_random_chars].bin или просто .bin (есть разные сообщения).

Список целевых файловых расширений включает 142 единицы.

Распространяется вымогатель посредством email-спама с заражёнными файлами doc и wsf. Запустившись в системе прописывается в Автозагрузку под названием MSEstl, а исполняемый файл находится по пути %UserProfile%\AppData\Roaming\Microsoft\Essential\msestl32.exe.

Файлы Alfa Ransomware:

Записи реестра Alfa Ransomware:

PS. Есть предположение, что Alfa является новым детищем дэвелоперов Cerber.

Новый криптовымогатель Alfa использует два различных имени, одно из которых - Alpha Ransomware - используется в записке о выкупе, а второе - Alfa Decryptor - на на сайте TOR, где выполняются операции по уплате выкупа. Alfa Decryptor на платежном сайте позиционируется с собственным логотипом, из чего можно сделать вывод, что в новых модификациях / итерациях останется название Alfa.

Дэвы (дэвелоперы) толи поздно спохватились, толи вообще сидели в танке и не знали, что название Alpha Ransomware ранее уже было занято другим криптовымогателем. Портал SafeZone.сс своевременно проинформировал общественность о появления раннего Alpha Ransomware, того самого, который удивил всех требованиями выкупа в подарочных картах iTunes. Дэвы новой Альфы могли бы и не спасовать, если бы внимательно читали заголовки новостей.

Записок о выкупе две - одна в HTML, а другая в TXT-формате:

README HOW TO DECRYPT YOUR FILES.HTML

README HOW TO DECRYPT YOUR FILES.TXT

Что касается текста, то он столь обширен, что его содержимое занимает два с половиной экрана 19" монитора. Читать не перечитать.

Скринлока вроде бы нет, пока нет. После созданного логотипа, думаю, что девелоперы Альфы еще подсуетятся и на свой скринлок для рабочего стола.

Alfa Ransomware требует выкуп то в 1 BTC, то в 1.5. С чем это связано, можно только догадываться.

Зашифрованные файлы получают новое расширение .bin

Имя файла меняется на рэндомное, из английских букв, цифр и знаков.

Шаблон зашифрованного файла следующий [10_random_chars].bin или просто .bin (есть разные сообщения).

Список целевых файловых расширений включает 142 единицы.

Распространяется вымогатель посредством email-спама с заражёнными файлами doc и wsf. Запустившись в системе прописывается в Автозагрузку под названием MSEstl, а исполняемый файл находится по пути %UserProfile%\AppData\Roaming\Microsoft\Essential\msestl32.exe.

Файлы Alfa Ransomware:

%UserProfile%\AppData\Roaming\Microsoft\Essential\msestl32.exe

README HOW TO DECRYPT YOUR FILES.HTML

README HOW TO DECRYPT YOUR FILES.TXT

Записи реестра Alfa Ransomware:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\MSEstl %UserProfile%\AppData\Roaming\Microsoft\Essential\msestl32.exe

HKCU\Software\Microsoft\Windows\CurrentVersion\[random]

PS. Есть предположение, что Alfa является новым детищем дэвелоперов Cerber.

Последнее редактирование модератором: