Сергей

Новый пользователь

- Сообщения

- 23

- Реакции

- 2

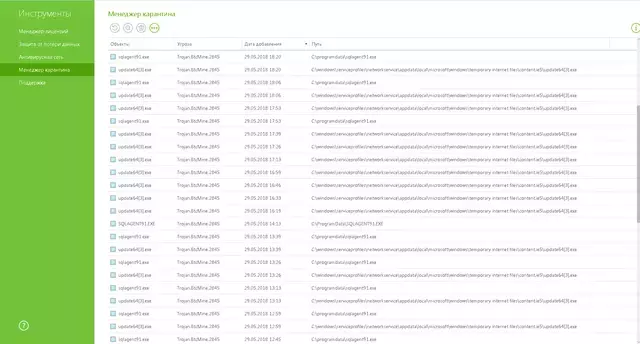

Здравствуйте, помогите нам пожалуйста. У нас такая возникла проблема , у нас на сервере завёлся «Майнер» он ест ЦП на 50%.

Связались с техподдержкой dr.web они сказали что это "Майнер" и добавили его в вирусные базы и теперь этот файл блокируется и добавляется в "Карантин", но через какое-то время он опять появился в С:\ProgramData, но только уже с другим названием.

Сначала было названием SQLagent97.exe в описании какие-то китайские иероглифы.

Потом приблизительно через 2 дня заметил что в диспетчере задач опять появился другой процесс и ест так же ЦП на 50% с названием SQLagent95.exe в описании написано «TeamViewer 13» находится он так же в C:\ProgramData. Обратился опять в dr.web жду от них ответа,

Если я его удаляю из C:\ProgramData через минут 20 он снова запускается и появляется опять в этом же разделе как будто я его не удалял.

Подскажите как нам от этого избавится

Связались с техподдержкой dr.web они сказали что это "Майнер" и добавили его в вирусные базы и теперь этот файл блокируется и добавляется в "Карантин", но через какое-то время он опять появился в С:\ProgramData, но только уже с другим названием.

Сначала было названием SQLagent97.exe в описании какие-то китайские иероглифы.

Потом приблизительно через 2 дня заметил что в диспетчере задач опять появился другой процесс и ест так же ЦП на 50% с названием SQLagent95.exe в описании написано «TeamViewer 13» находится он так же в C:\ProgramData. Обратился опять в dr.web жду от них ответа,

Если я его удаляю из C:\ProgramData через минут 20 он снова запускается и появляется опять в этом же разделе как будто я его не удалял.

Подскажите как нам от этого избавится

Вложения

Последнее редактирование: