Microsoft объявила, что средства защиты от фишинга согласия, включая проверку издателя приложений OAuth и политики согласия приложений, теперь общедоступны в Office 365.

Эти средства защиты предназначены для защиты пользователей Office 365 от варианта фишинг-атаки на основе приложений, известного как фишинг согласия.

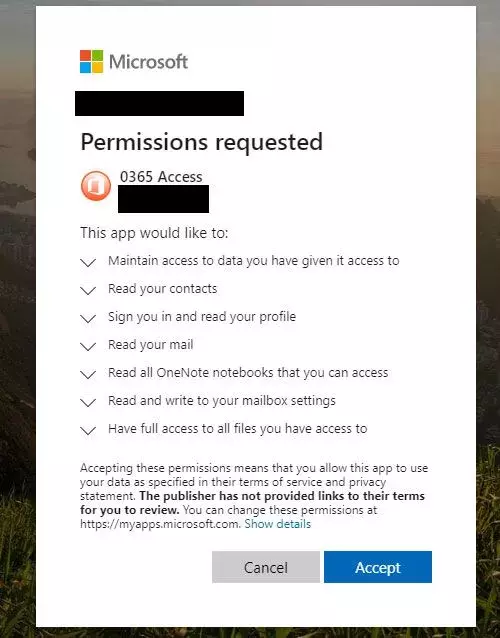

В этом типе фишинг-атаки цели обманом заставляют предоставить доступ к своим учетным записям Office 365, предоставляя разрешения вредоносным приложениям OAuth Office 365 (злоумышленники веб-приложений регистрируются у поставщика OAuth 2.0).

Microsoft заявляет, что выпускает три обновления, предназначенных для повышения безопасности экосистемы приложений Office 365, в том числе:

- Общедоступность проверки издателя

- Обновления согласия пользователей для непроверенных издателей

- Общедоступность политик согласия приложений

Легче блокировать приложения, поступающие из непроверенных источников

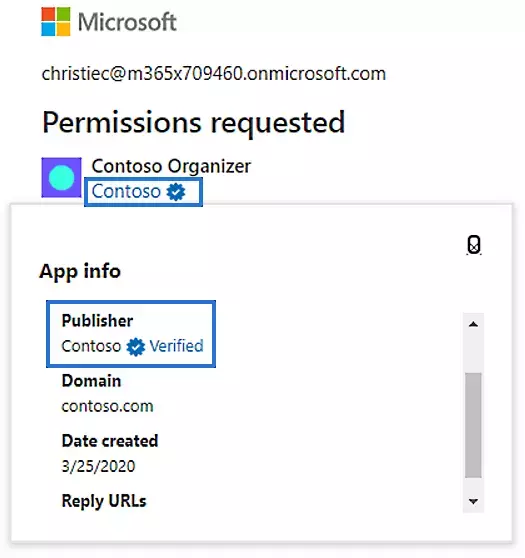

Проверка издателя позволяет разработчикам «добавить подтвержденную личность к своим регистрациям приложений и продемонстрировать клиентам, что приложение получено из подлинного источника».С тех пор, как эта функция стала общедоступной в мае, Microsoft проверила более 700 издателей приложений, что составляет в общей сложности более 1300 регистраций приложений.

Приложения, разработанные проверенными издателями, имеют синий значок «проверено» на всех запросах согласия Azure AD, а также на других экранах, где они представлены, чтобы конечным пользователям было проще проверять подлинность приложения.

Изображение: Microsoft

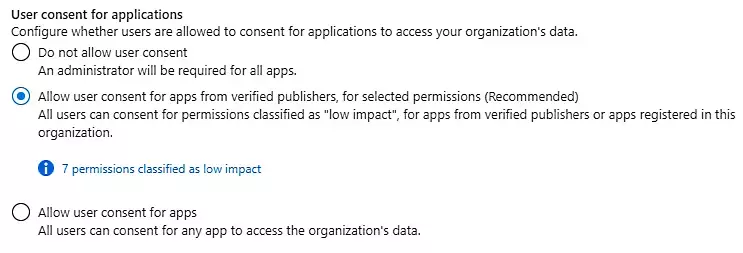

Новые общедоступные политики согласия приложений для согласия конечных пользователей предоставляют администраторам «больший контроль над приложениями и разрешениями, на которые пользователи могут давать согласие».

«Чтобы снизить риск того, что вредоносные приложения попытаются обманом заставить пользователей предоставить им доступ к данным вашей организации, мы рекомендуем вам разрешать согласие пользователя только для приложений, опубликованных проверенным издателем», - поясняет Microsoft .

После настройки политик согласия приложений пользователи смогут предоставлять разрешения только приложениям, разработанным проверенными издателями, тем самым блокируя будущие фишинговые атаки согласия.

Используя Azure AD PowerShell, администраторы также могут настраивать пользовательские политики согласия приложений, когда им требуется более детальный контроль.

Изображение: Microsoft

Изображение: MicrosoftЧтобы настроить параметры согласия пользователей через портал Azure, администраторам необходимо выполнить следующие действия:

- Войдите на портал Azure как глобальный администратор .

- Выберите Azure Active Directory > Корпоративные приложения > Согласие и разрешения > Параметры согласия пользователя .

- В разделе Согласие пользователя для приложений выберите параметр согласия, который вы хотите настроить для всех пользователей.

- Выберите Сохранить, чтобы сохранить настройки.

Такие приложения будут автоматически помечены как опасные и отмечены как непроверенные на всех экранах согласия, за исключением приложений, которые запрашивают согласие у своих клиентов, и тех, которые запрашивают только базовый вход и разрешения на чтение профилей пользователей.

Предупреждения о фишинговых атаках по согласию

В июле Microsoft предупредила клиентов о том, что злоумышленники используют приложения Office 365 OAuth для фишинговых атак согласия в рамках схем мошенничества с компрометацией деловой электронной почты (BEC).Конечная цель злоумышленников в таких случаях - захватить учетные записи Microsoft своих жертв и выполнять вызовы API от их имени через приложения, контролируемые злоумышленником.

После компрометации учетной записи Office 365 жертвы злоумышленники получают доступ к своей почте, файлам, контактам, заметкам и профилям, а также к широкому спектру другой конфиденциальной информации и ресурсов, хранящихся в их корпоративном облачном хранилище OneDrive для бизнеса и в SharePoint. система документооборота / хранения.

«В то время как использование приложений ускорилось и позволило сотрудникам работать удаленно, злоумышленники стремятся использовать атаки на основе приложений, чтобы получить неоправданный доступ к ценным данным в облачных сервисах», - заявила тогда Агнешка Гирлинг, менеджер PM группы партнеров Microsoft .

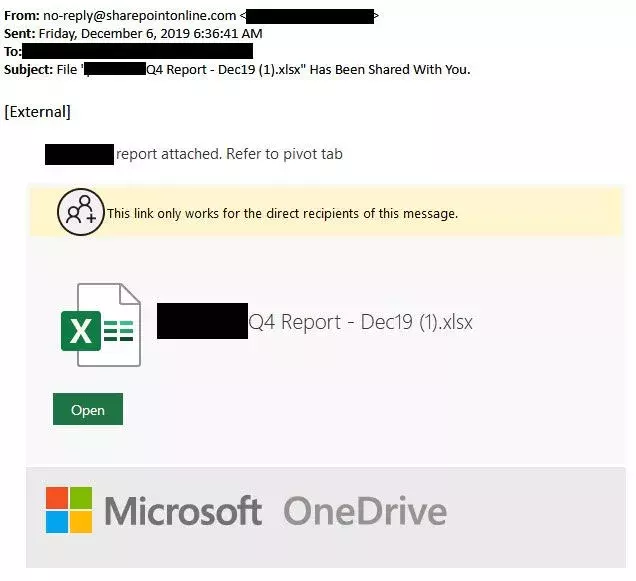

BleepingComputer сообщил о внутренней работе фишинг-атаки согласия в декабре 2019 года, показав, что она позволила злоумышленникам захватить учетные записи Office 365 своих жертв .

«После того, как жертвы нажимали на обманчивые ссылки, им в конечном итоге предлагалось предоставить права доступа к вредоносному веб-приложению (веб-приложению)», - пояснил корпоративный вице-президент Microsoft по безопасности и доверию Том Берт .

«Жертва не знала, что эти вредоносные веб-приложения контролировались преступниками, которые, получив разрешение обманным путем, могли получить доступ к учетной записи Microsoft Office 365 жертвы».

Корпорация Майкрософт подала в суд против злоумышленников, стоящих за этими атаками, объявив об удалении шести доменов (officeinvetorys [.] Com, officehnoc [.] Com, officeuited [.] Com, officemtr [.] Com, officeuitesoft [.] Com и mailitdaemon [.] com), которые использовались для размещения вредоносных приложений Office 365 OAuth.

Для получения дополнительных советов о том, как защититься от угроз безопасности согласия, организации также могут просмотреть гранты на обнаружение и устранение незаконных согласий в документе поддержки Office 365 .

Перевод с английского - Google