Приложение

Как установить приложение на iOS

Смотрите видео ниже, чтобы узнать, как установить наш сайт в качестве веб-приложения на домашнем экране.

Примечание: Эта возможность может быть недоступна в некоторых браузерах.

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

Вам необходимо обновить браузер или попробовать использовать другой.

Решена Мольба о помощи🙏🙏🙏

- Автор темы ewenty

- Дата начала

- Статус

- В этой теме нельзя размещать новые ответы.

- Сообщения

- 25,064

- Решения

- 5

- Реакции

- 13,707

Скачайте, распакуйте и запустите в безопасном режиме с поддержкой сети (от имени администратора) AV block remover или с зеркала

По окончании всех процедур произойдет перезагрузка системы. Прикрепите созданный утилитой лог AV_block_remove.log к следующему сообщению.

Если не запускается, то переименуйте ее (например в AV_b_r.exe) или воспользуйтесь версией с случайным именем файла

Запустите Autologger и прикрепите новый CollectionLog.

По окончании всех процедур произойдет перезагрузка системы. Прикрепите созданный утилитой лог AV_block_remove.log к следующему сообщению.

Если не запускается, то переименуйте ее (например в AV_b_r.exe) или воспользуйтесь версией с случайным именем файла

Запустите Autologger и прикрепите новый CollectionLog.

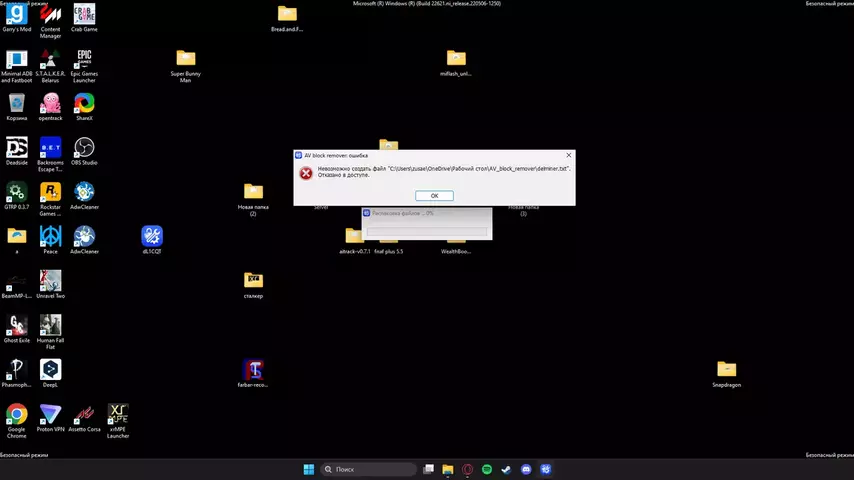

Не даёт распаковать и скачивал другие они тоже не запускаютсяСкачайте, распакуйте и запустите в безопасном режиме с поддержкой сети (от имени администратора) AV block remover или с зеркала

По окончании всех процедур произойдет перезагрузка системы. Прикрепите созданный утилитой лог AV_block_remove.log к следующему сообщению.

Если не запускается, то переименуйте ее (например в AV_b_r.exe) или воспользуйтесь версией с случайным именем файла

Запустите Autologger и прикрепите новый CollectionLog.

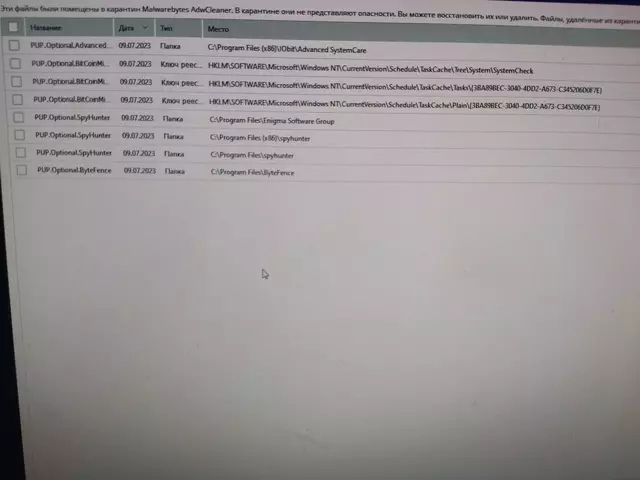

Вложения

создайте подпапку для утилиты.

Вложения

- Сообщения

- 16,475

- Решения

- 1

- Реакции

- 3,449

Защиту от подделки включите по этой инструкции (была отключена майнером).

"Пофиксите" в HijackThis только следующие строки:

Перезагрузите компьютер.

Дополнительно:

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

"Пофиксите" в HijackThis только следующие строки:

Код:

R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings: [ProxyServer] = 103.21.244.1:80 (disabled)

O22 - Tasks: \System\SystemCheck - C:\Users\zusae\AppData\Roaming\Microsoft\Windows\Helper.exe -SystemCheck (file missing)Дополнительно:

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Защиту от подделки включите по этой инструкции (была отключена майнером).

"Пофиксите" в HijackThis только следующие строки:

Перезагрузите компьютер.Код:R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings: [ProxyServer] = 103.21.244.1:80 (disabled) O22 - Tasks: \System\SystemCheck - C:\Users\zusae\AppData\Roaming\Microsoft\Windows\Helper.exe -SystemCheck (file missing)

Дополнительно:

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Вложения

- Сообщения

- 16,475

- Решения

- 1

- Реакции

- 3,449

Пожалуйста, пишите в нижнем поле быстрого ответа, так у вас не будет излишнего цитирования предыдущего сообщения.

AdwCleaner, версия 7.2.1 - деинсталлируйте.

Во-первых, актуальная версия 8.4

Во-вторых, правильная версия является портативной и не устанавливается в систему.

Далее:

Примите к сведению - после выполнения скрипта (возможно) все открытые вкладки браузеров будут закрыты, произойдет выход из аккаунтов, временные файлы, корзина, история браузеров, куки и кэш будут очищены.

Подробнее читайте в этом руководстве.

AdwCleaner, версия 7.2.1 - деинсталлируйте.

Во-первых, актуальная версия 8.4

Во-вторых, правильная версия является портативной и не устанавливается в систему.

Далее:

Примите к сведению - после выполнения скрипта (возможно) все открытые вкладки браузеров будут закрыты, произойдет выход из аккаунтов, временные файлы, корзина, история браузеров, куки и кэш будут очищены.

- Отключите до перезагрузки антивирус.

- Выделите следующий код:

Код:Start:: CloseProcesses: SystemRestore: On CreateRestorePoint: RemoveProxy: HKU\S-1-5-21-2183201316-4155645898-3984339604-1001\...\MountPoints2: {4ee3eaf0-d6d9-11ed-bee9-8a46e5d730f3} - "E:\setup.EXE" /AUTORUN Startup: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\AdwCleaner.lnk [2023-07-09] 2023-07-09 22:37 - 2023-07-09 22:37 - 000000000 __SHD C:\ProgramData\princeton-produce AlternateDataStreams: C:\ProgramData:NT [40] AlternateDataStreams: C:\ProgramData:NT2 [776] AlternateDataStreams: C:\Users\All Users:NT [40] AlternateDataStreams: C:\Users\All Users:NT2 [776] AlternateDataStreams: C:\Users\Все пользователи:NT [40] AlternateDataStreams: C:\Users\Все пользователи:NT2 [776] AlternateDataStreams: C:\ProgramData\Application Data:NT [40] AlternateDataStreams: C:\ProgramData\Application Data:NT2 [776] AlternateDataStreams: C:\ProgramData\MTA San Andreas All:NT [40] AlternateDataStreams: C:\ProgramData\MTA San Andreas All:NT2 [776] AlternateDataStreams: C:\Users\zusae\Application Data:NT [40] AlternateDataStreams: C:\Users\zusae\Application Data:NT2 [776] AlternateDataStreams: C:\Users\zusae\AppData\Roaming:NT [40] AlternateDataStreams: C:\Users\zusae\AppData\Roaming:NT2 [776] HKU\S-1-5-21-2183201316-4155645898-3984339604-1001\Software\Classes\regfile: <==== ВНИМАНИЕ HKU\S-1-5-21-2183201316-4155645898-3984339604-1001\Software\Classes\.reg: => <==== ВНИМАНИЕ HKU\S-1-5-21-2183201316-4155645898-3984339604-1001\Software\Classes\.bat: => <==== ВНИМАНИЕ HKU\S-1-5-21-2183201316-4155645898-3984339604-1001\Software\Classes\.cmd: => <==== ВНИМАНИЕ ExportKey: HKLM\SOFTWARE\Microsoft\Windows Defender\Exclusions EmptyTemp: Reboot: End:: - Скопируйте выделенный текст (правой кнопкой - Копировать).

- Запустите FRST (FRST64) от имени администратора.

- Нажмите Исправить (Fix) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Подробнее читайте в этом руководстве.

- Сообщения

- 16,475

- Решения

- 1

- Реакции

- 3,449

Отлично!

В завершение:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.

Остальные утилиты лечения и папки можно просто удалить.

2.

В завершение:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.

Остальные утилиты лечения и папки можно просто удалить.

2.

- Загрузите SecurityCheck by glax24 & Severnyj, сохраните утилиту на Рабочем столе и извлеките из архива.

- Запустите из меню по щелчку правой кнопки мыши Запустить от имени администратора

- Если увидите предупреждение от вашего фаервола или SmartScreen относительно программы SecurityCheck, не блокируйте ее работу

- Дождитесь окончания сканирования, откроется лог в блокноте с именем SecurityCheck.txt

- Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt

- Прикрепите этот файл к своему следующему сообщению.

- Сообщения

- 16,475

- Решения

- 1

- Реакции

- 3,449

Исправьте по возможности:

------------------------------ [ ArchAndFM ] ------------------------------

7-Zip 22.01 (x64) v.22.01 Внимание! Скачать обновления

^Удалите старую версию, скачайте и установите новую.^

------------------------------- [ Imaging ] -------------------------------

paint.net v.5.0.6 Внимание! Скачать обновления

Paint.NET, версия 0.0.0.1 v.0.0.0.1 Внимание! Скачать обновления

-------------------------- [ IMAndCollaborate ] ---------------------------

Discord v.1.0.9011 Внимание! Скачать обновления

-------------------------------- [ Java ] ---------------------------------

Java 8 Update 361 (64-bit) v.8.0.3610.9 Внимание! Скачать обновления

^Удалите старую версию и установите новую (jre-8u371-windows-x64.exe - Windows Offline (64-bit))^

------------------------------- [ Browser ] -------------------------------

Opera GX Stable 99.0.4788.86 v.99.0.4788.86 Внимание! Скачать обновления

^Проверьте обновления через меню О программе!^

Читайте Рекомендации после удаления вредоносного ПО

------------------------------ [ ArchAndFM ] ------------------------------

7-Zip 22.01 (x64) v.22.01 Внимание! Скачать обновления

^Удалите старую версию, скачайте и установите новую.^

------------------------------- [ Imaging ] -------------------------------

paint.net v.5.0.6 Внимание! Скачать обновления

Paint.NET, версия 0.0.0.1 v.0.0.0.1 Внимание! Скачать обновления

-------------------------- [ IMAndCollaborate ] ---------------------------

Discord v.1.0.9011 Внимание! Скачать обновления

-------------------------------- [ Java ] ---------------------------------

Java 8 Update 361 (64-bit) v.8.0.3610.9 Внимание! Скачать обновления

^Удалите старую версию и установите новую (jre-8u371-windows-x64.exe - Windows Offline (64-bit))^

------------------------------- [ Browser ] -------------------------------

Opera GX Stable 99.0.4788.86 v.99.0.4788.86 Внимание! Скачать обновления

^Проверьте обновления через меню О программе!^

Читайте Рекомендации после удаления вредоносного ПО

- Статус

- В этой теме нельзя размещать новые ответы.

Похожие темы

- Закрыта

- Ответы

- 2

- Просмотры

- 296

- Закрыта

- Ответы

- 7

- Просмотры

- 533

Поделиться: