Новый Java-шифровальщик атакует Windows и Linux в целевых кибероперациях

5.06.20

Новый образец шифровальщика способен атаковать как Windows, так и Linux. Киберпреступники используют эту вредоносную программу в целевых атаках приблизительно с декабря 2019 года.

Исследователи в области кибербезопасности назвали вымогатель Tycoon (из-за строчки в коде). Согласно наблюдениям, операторы Tycoon крайне тщательно подходят к выбору цели.

При этом в ходе атак используется довольно необычный способ развёртывания вредоноса, который помогает злоумышленникам оставаться незамеченными внутри скомпрометированной сети.

При этом в ходе атак используется довольно необычный способ развёртывания вредоноса, который помогает злоумышленникам оставаться незамеченными внутри скомпрометированной сети.

Основные цели вымогателя Tycoon — разработчики софта и организации из сферы образования. Подробно деятельность вредоноса описали исследователи из BlackBerry совместно с аналитиками ИБ-сферы из KPMG.

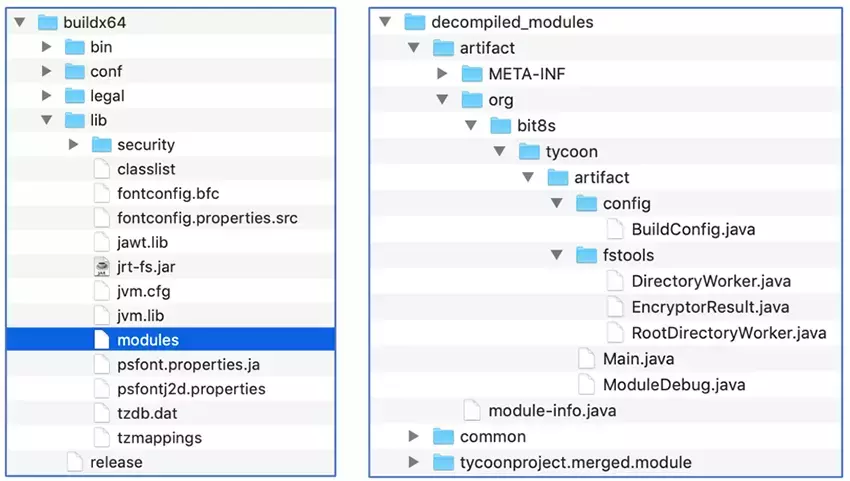

Что выделяет Tycoon на фоне других похожих вымогателей — он написан на Java, разворачивается как вредоносная Java Runtime Environment и собирается в Jimage-файл, что помогает скрыть вредоносную составляющую.

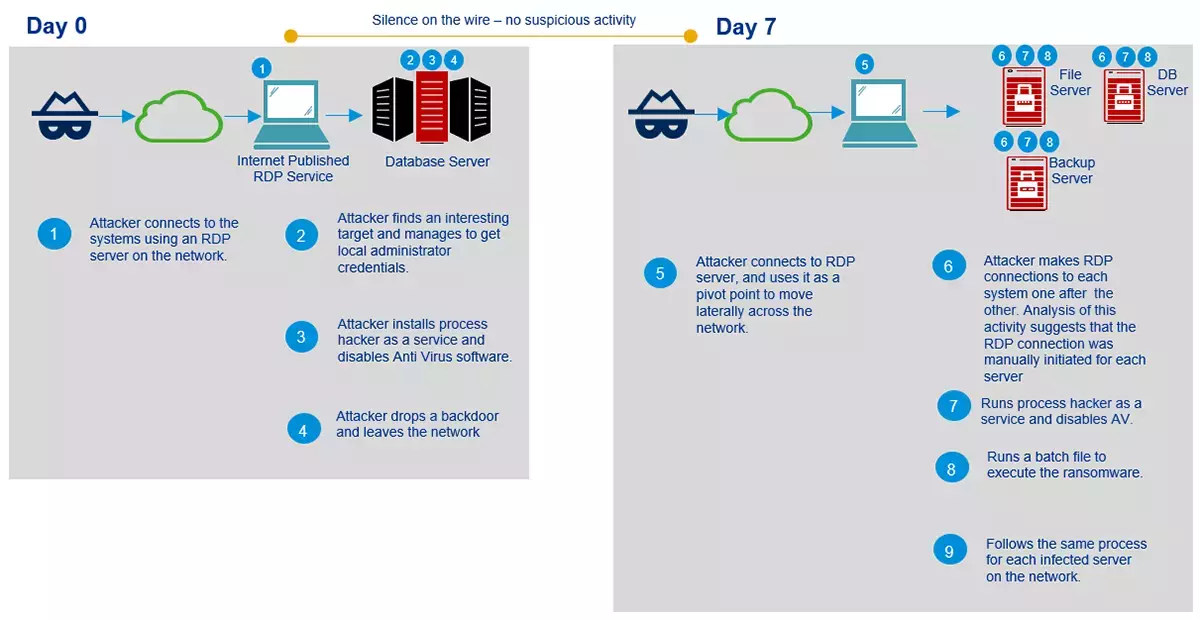

Команда BlackBerry отмечает, что это необычное поведение, говорящее о хорошей подготовке киберпреступников. Тем не менее способ проникновения Tycoon достаточно банален — операторы ищут открытые в Сеть RDP-серверы.

Проникнув в сеть, вымогатель шифрует важные файлы, добавляя к ним одно из трёх расширений — .redrum, .grinch или .thanos. За возврат важной информации операторы требуют выкуп в биткоинах.

Источник: Новый Java-шифровальщик атакует Windows и Linux в целевых кибероперациях

5.06.20

Новый образец шифровальщика способен атаковать как Windows, так и Linux. Киберпреступники используют эту вредоносную программу в целевых атаках приблизительно с декабря 2019 года.

Исследователи в области кибербезопасности назвали вымогатель Tycoon (из-за строчки в коде). Согласно наблюдениям, операторы Tycoon крайне тщательно подходят к выбору цели.

Основные цели вымогателя Tycoon — разработчики софта и организации из сферы образования. Подробно деятельность вредоноса описали исследователи из BlackBerry совместно с аналитиками ИБ-сферы из KPMG.

Что выделяет Tycoon на фоне других похожих вымогателей — он написан на Java, разворачивается как вредоносная Java Runtime Environment и собирается в Jimage-файл, что помогает скрыть вредоносную составляющую.

Команда BlackBerry отмечает, что это необычное поведение, говорящее о хорошей подготовке киберпреступников. Тем не менее способ проникновения Tycoon достаточно банален — операторы ищут открытые в Сеть RDP-серверы.

Проникнув в сеть, вымогатель шифрует важные файлы, добавляя к ним одно из трёх расширений — .redrum, .grinch или .thanos. За возврат важной информации операторы требуют выкуп в биткоинах.

Источник: Новый Java-шифровальщик атакует Windows и Linux в целевых кибероперациях