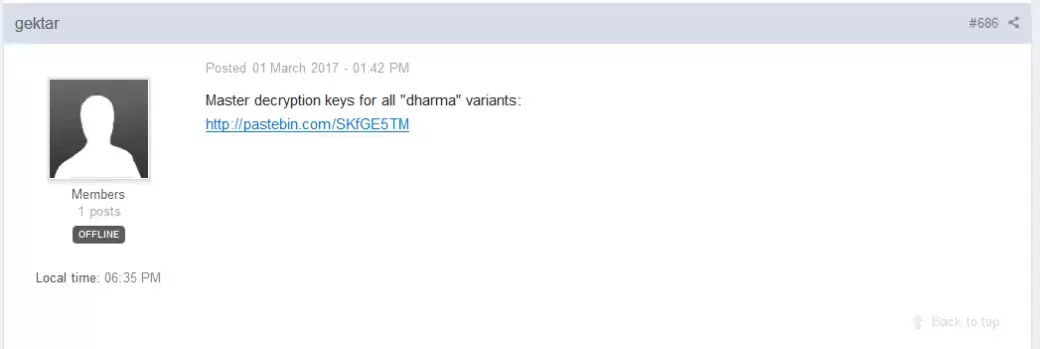

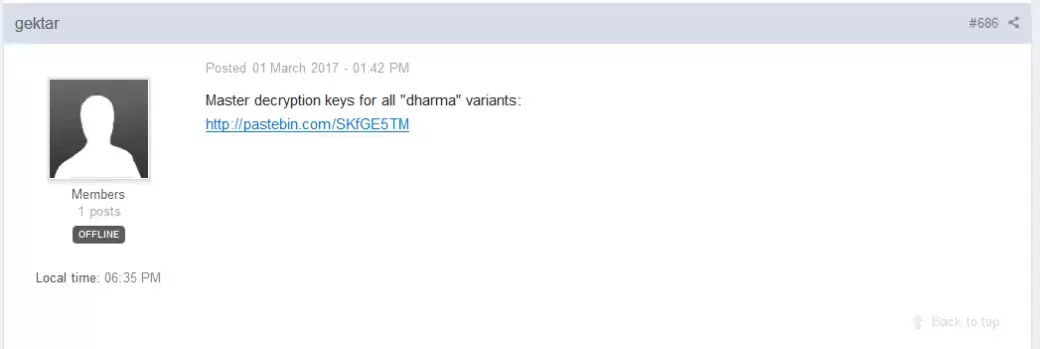

1 марта 2017 года пользователь, о котором не известно ничего, кроме ника gektar, опубликовал на форуме сайта BleepingComputer мастер-ключи для всех версий шифровальщика Dharma, основанного на коде другого вымогателя — Crysis.

Замечу, что форум сайта BleepingComputer – известное место сбора пользователей, пострадавших от атак шифровальщиков. Независимые эксперты и сотрудники крупных ИБ-компаний, которые тоже присутствуют на форуме, по мере сил стараются помочь пострадавшим с расшифровкой данных, а также используют BleepingComputer для мониторинга последних тенденций среди вымогательского ПО.

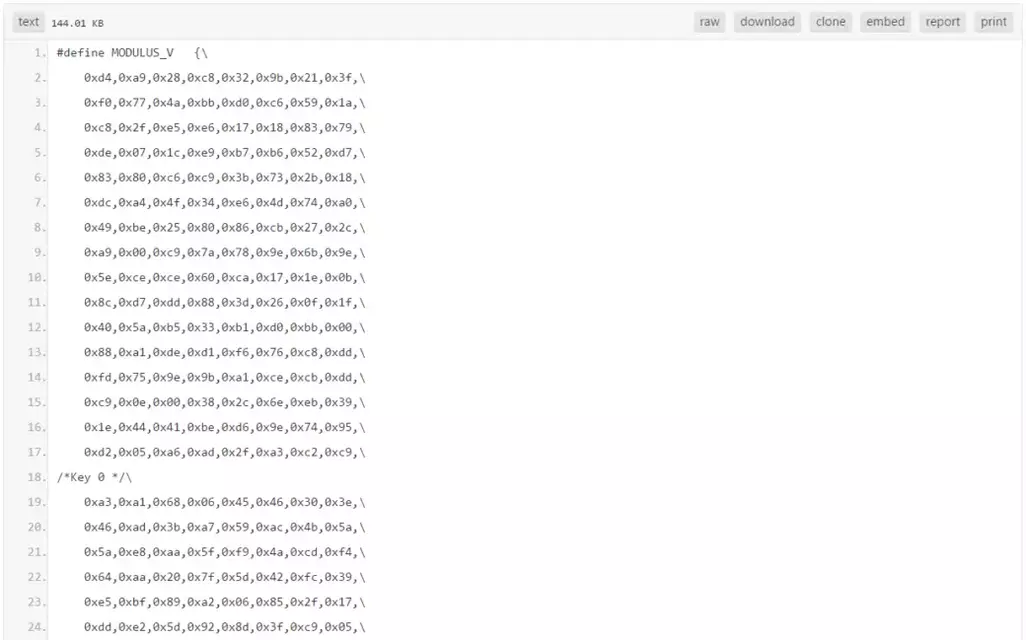

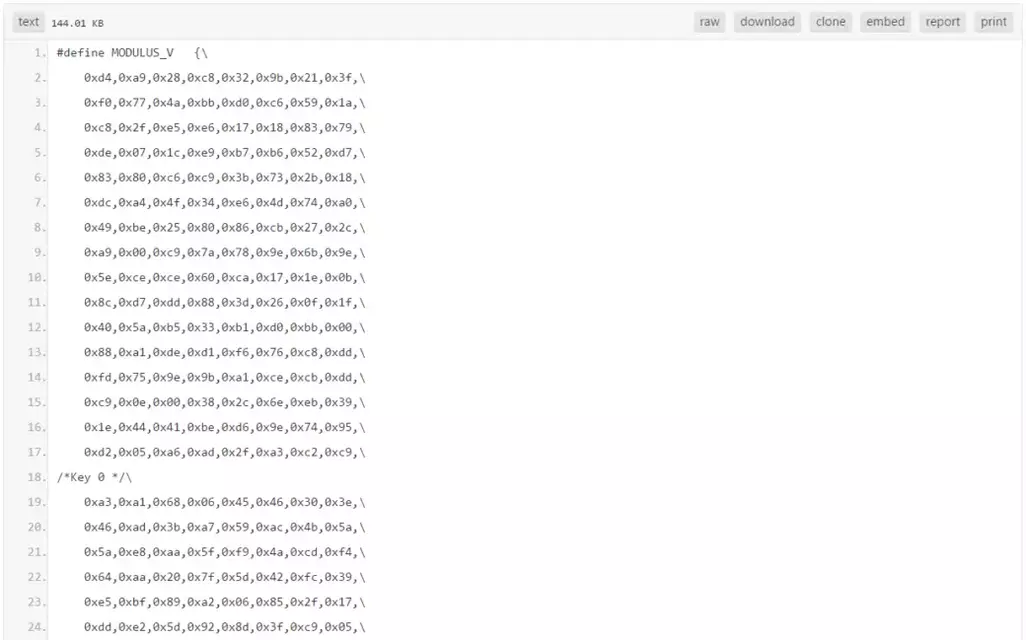

Gektar обнародовал на форуме ссылку на Pastebin, якобы содержащую мастер-ключи, и это не первый случай подобного рода. В конце 2016 года пользователь под ником crss7777 опубликовал на форумах ресурса ссылку на Pastebin, содержавшую мастер-ключи от шифровальщика CrySiS, которые, как потом установили эксперты, были подлинными.

Новый «слив» тоже оказался подлинным, хотя gektar никак не объяснил свои действия, а также не рассказал, откуда он взял ключи. Основатель и владелец BleepingComputer Лоренс Абрамс (Lawrence Abrams) предполагает, что у gektar был доступ к исходным кодам вредоноса. Возможно, это один из авторов малвари или же напротив – их конкурент. Как бы то ни было, опубликованную информацию уже изучили специалисты «Лаборатории Касперского» и ESET. Эксперты установили, что ключи настоящие и уже представили бесплатные инструменты (1 и 2) для расшифровки данных, пострадавших от Dharma.

Неизвестный опубликовал ключи для вымогателя Dharma, уже создан инструмент для дешифровки - «Хакер»

Замечу, что форум сайта BleepingComputer – известное место сбора пользователей, пострадавших от атак шифровальщиков. Независимые эксперты и сотрудники крупных ИБ-компаний, которые тоже присутствуют на форуме, по мере сил стараются помочь пострадавшим с расшифровкой данных, а также используют BleepingComputer для мониторинга последних тенденций среди вымогательского ПО.

Gektar обнародовал на форуме ссылку на Pastebin, якобы содержащую мастер-ключи, и это не первый случай подобного рода. В конце 2016 года пользователь под ником crss7777 опубликовал на форумах ресурса ссылку на Pastebin, содержавшую мастер-ключи от шифровальщика CrySiS, которые, как потом установили эксперты, были подлинными.

Новый «слив» тоже оказался подлинным, хотя gektar никак не объяснил свои действия, а также не рассказал, откуда он взял ключи. Основатель и владелец BleepingComputer Лоренс Абрамс (Lawrence Abrams) предполагает, что у gektar был доступ к исходным кодам вредоноса. Возможно, это один из авторов малвари или же напротив – их конкурент. Как бы то ни было, опубликованную информацию уже изучили специалисты «Лаборатории Касперского» и ESET. Эксперты установили, что ключи настоящие и уже представили бесплатные инструменты (1 и 2) для расшифровки данных, пострадавших от Dharma.

Неизвестный опубликовал ключи для вымогателя Dharma, уже создан инструмент для дешифровки - «Хакер»