SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,873

- Решения

- 2

- Реакции

- 6,502

Шифровальщик-вымогатель Petya: Шифрование жёсткого диска

Исследователи G DATA обнаружили новое вымогательское ПО, называющее себя Petya Ransomware, которое шифрует жёсткий диск инфицированного компьютера. Точнее, Petya портит таблицу размещения файлов NTFS, известную как MFT. Используется работа с диском на низком посекторном уровне, в результате чего полностью теряется доступ ко всем файлам на томе.

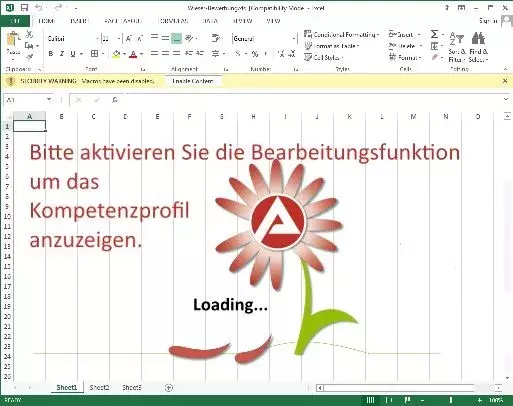

По словам экспертов, вредоносное ПО, вероятно, разработано специально для атак на предприятия. Petya распространяется с помощью фишинговых электронных писем, адресованных кадровым отделам компаний. Письма приходят якобы от соискателей и содержат резюме и ссылку на Dropbox, откуда можно загрузить "портфолио".

После нажатия на эту ссылку загружается EXE-файл, а при попытке его запуска система аварийно завершает работу, появляется синий экран и перезагружается компьютер. До перезагрузки Petya изменяет MBR диска, тем самым получая контроль над процессом перезагрузки.

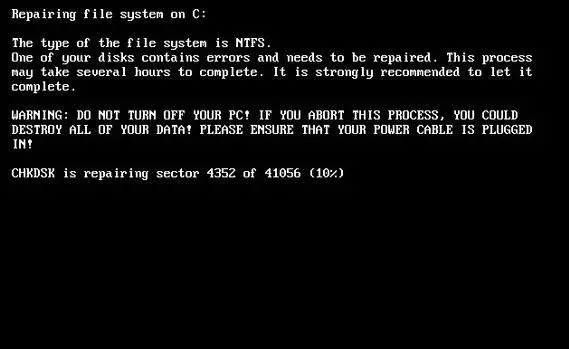

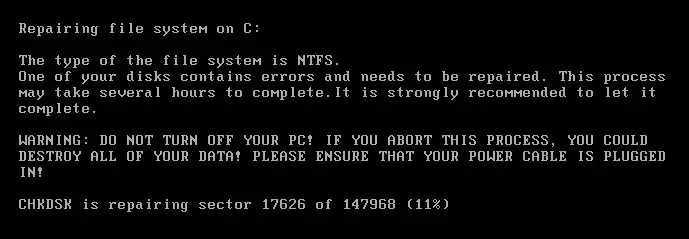

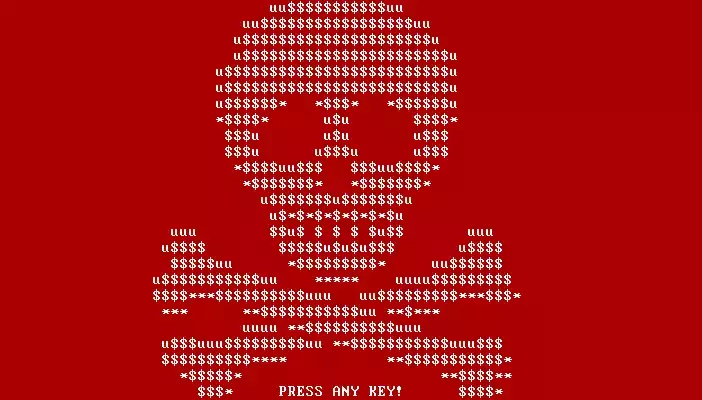

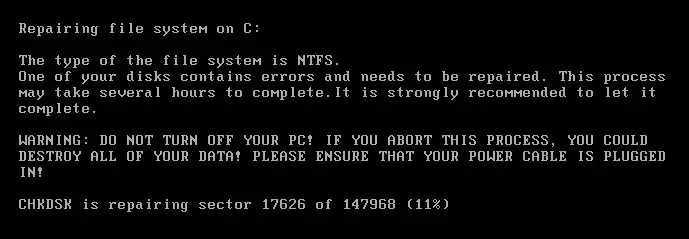

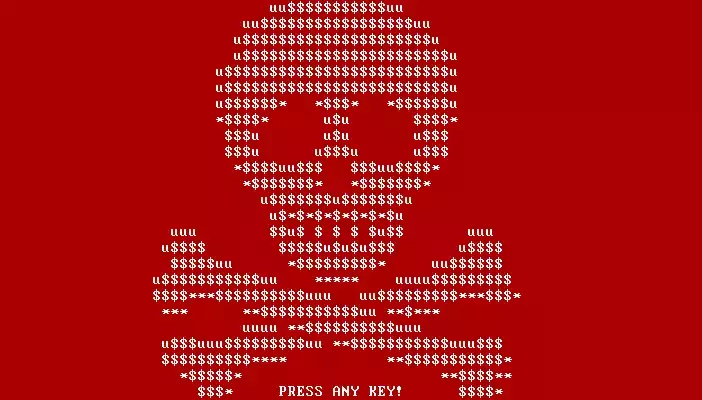

После перезагрузки компьютера жертва видит имитацию проверки диска (CHKDSK), по окончании которой на экране компьютера загружается не операционная система, а экран блокировки Petya. Здесь от жертвы требуется только Press Any Key (нажать любую клавишу).

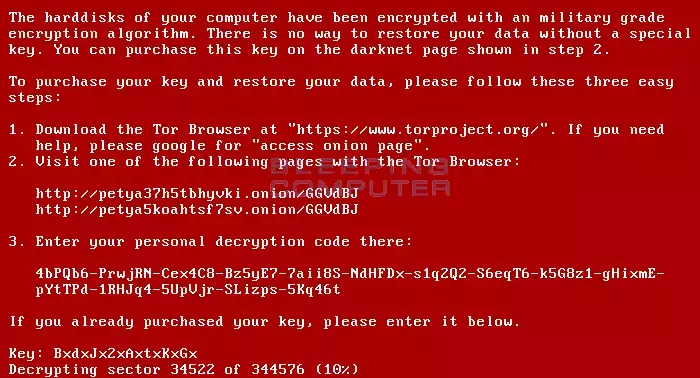

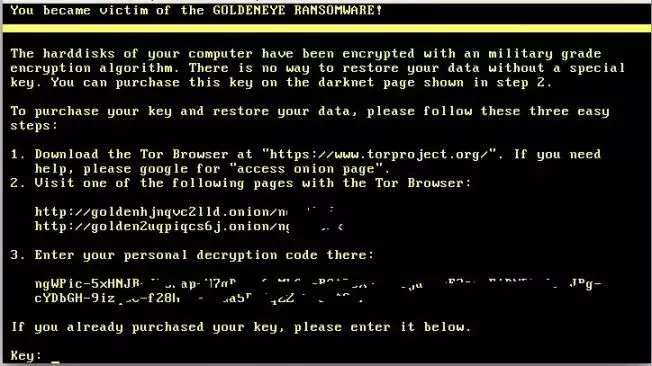

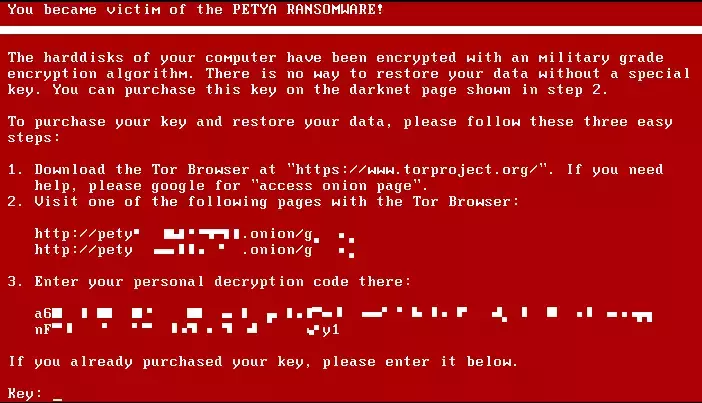

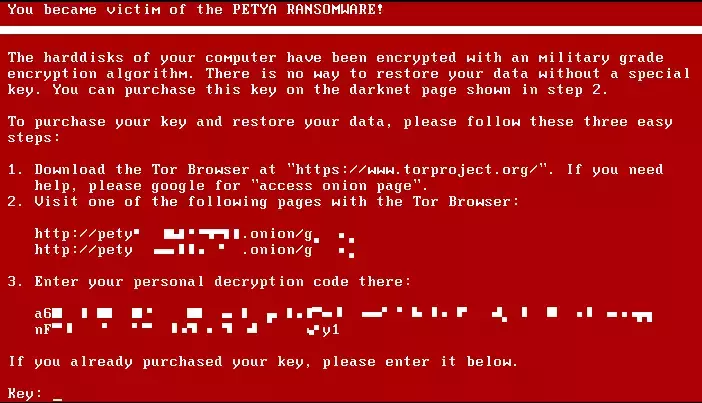

На следующем экране вымогатель сообщает пострадавшему, что все данные на его жестких дисках были зашифрованы при помощи некоего "военного алгоритма шифрования", и восстановить их невозможно. Приводится также инструкция по покупке ключа для разблокировки компьютера: "сделать три простых шага": скачать Tor Browser, перейти по заданной ссылке и оплатить ключ для дешифровки. Через семь дней цена на ключ дешифровки удвоится (см. скриншот, демонстрирующий отсчет оставшегося времени).

На момент написания статьи исследователи предполагали, что блокируется только доступ к файлам, но сами файлы не шифруются. Но другие исследователи замечают, что при повреждённом MFT файлы на диске всё равно будут недоступны.

Видеоролик для демонстрации работы вымогателя

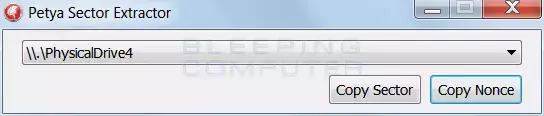

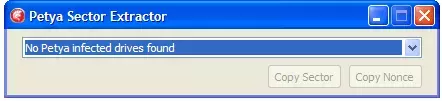

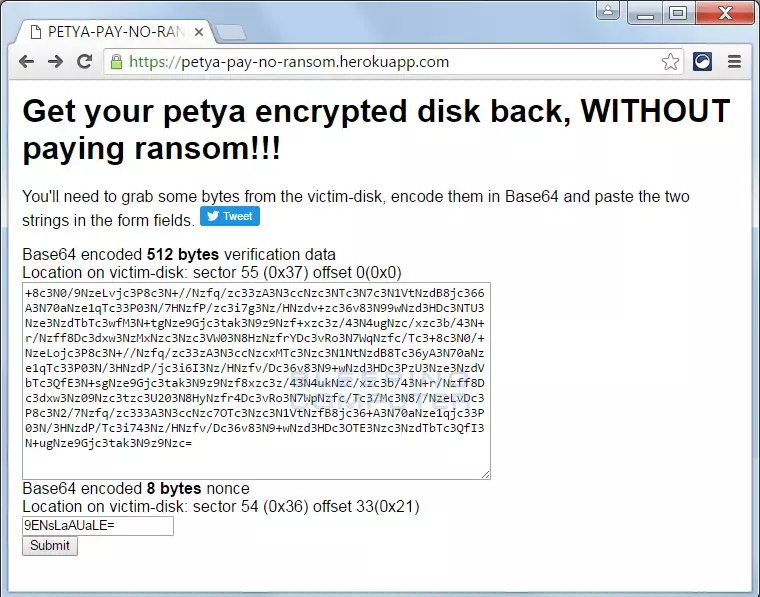

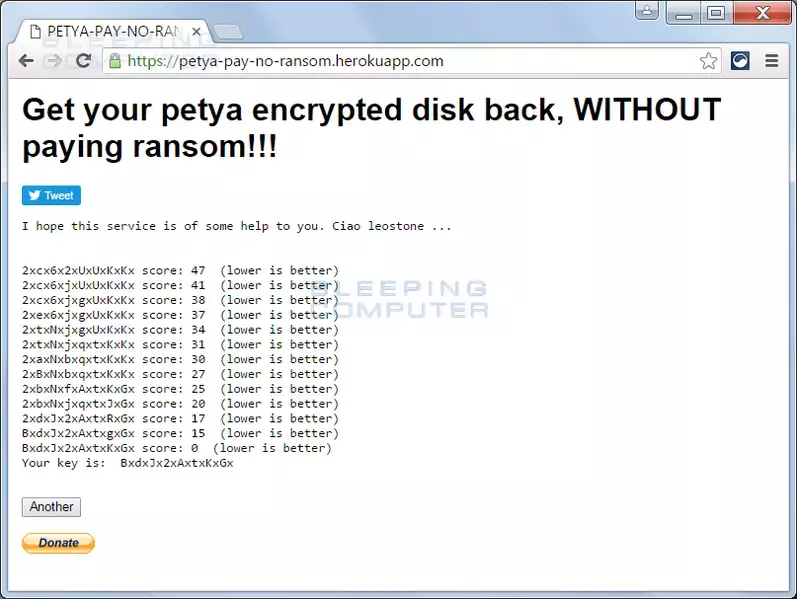

Процесс получения пароля для разблокировки диска в пять шагов:

Petya Ransomware skips the Files and Encrypts your Hard Drive Instead

Исследователи G DATA обнаружили новое вымогательское ПО, называющее себя Petya Ransomware, которое шифрует жёсткий диск инфицированного компьютера. Точнее, Petya портит таблицу размещения файлов NTFS, известную как MFT. Используется работа с диском на низком посекторном уровне, в результате чего полностью теряется доступ ко всем файлам на томе.

По словам экспертов, вредоносное ПО, вероятно, разработано специально для атак на предприятия. Petya распространяется с помощью фишинговых электронных писем, адресованных кадровым отделам компаний. Письма приходят якобы от соискателей и содержат резюме и ссылку на Dropbox, откуда можно загрузить "портфолио".

После нажатия на эту ссылку загружается EXE-файл, а при попытке его запуска система аварийно завершает работу, появляется синий экран и перезагружается компьютер. До перезагрузки Petya изменяет MBR диска, тем самым получая контроль над процессом перезагрузки.

После перезагрузки компьютера жертва видит имитацию проверки диска (CHKDSK), по окончании которой на экране компьютера загружается не операционная система, а экран блокировки Petya. Здесь от жертвы требуется только Press Any Key (нажать любую клавишу).

На следующем экране вымогатель сообщает пострадавшему, что все данные на его жестких дисках были зашифрованы при помощи некоего "военного алгоритма шифрования", и восстановить их невозможно. Приводится также инструкция по покупке ключа для разблокировки компьютера: "сделать три простых шага": скачать Tor Browser, перейти по заданной ссылке и оплатить ключ для дешифровки. Через семь дней цена на ключ дешифровки удвоится (см. скриншот, демонстрирующий отсчет оставшегося времени).

На момент написания статьи исследователи предполагали, что блокируется только доступ к файлам, но сами файлы не шифруются. Но другие исследователи замечают, что при повреждённом MFT файлы на диске всё равно будут недоступны.

Видеоролик для демонстрации работы вымогателя

Процесс получения пароля для разблокировки диска в пять шагов:

Petya Ransomware skips the Files and Encrypts your Hard Drive Instead