vavun

Постоянный участник

- Сообщения

- 117

- Реакции

- 50

Приветствую уважаемые форумчане.

Есть такая вещь, как UpdatePack7 от человека с псевдонимом simplix. http://update7.simplix.info/

Его разработки есть и на этом форуме в том числе.

Использую этот пак для интеграции обновлений в install.wim, так как установка такого большого количества обновлений на установленной системе бывает затруднительна, или заканчивается ошибками.

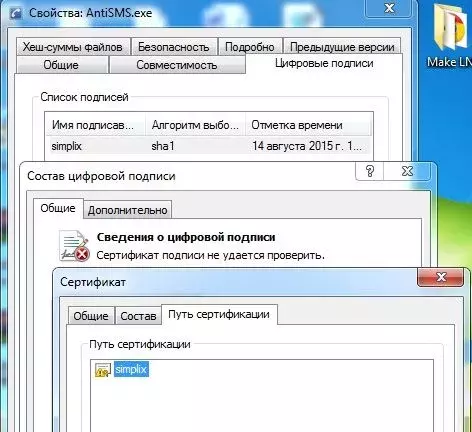

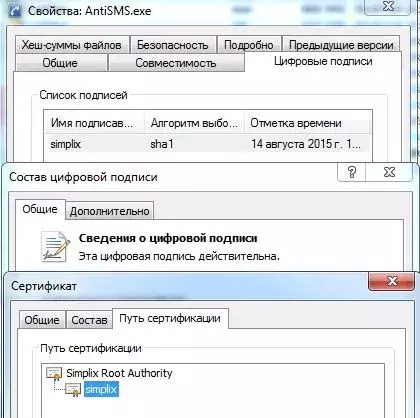

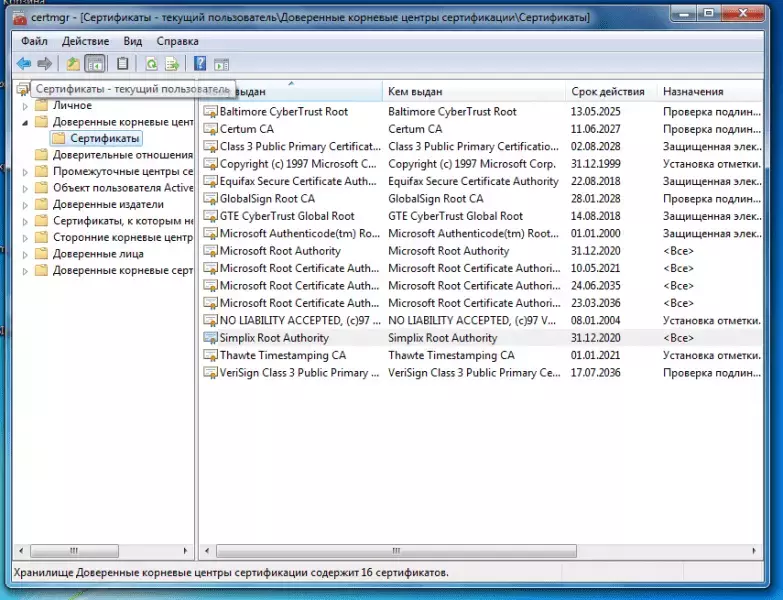

Пользователь timsky с другого форума задал вопрос о том, что, собсно, сертификат simplix-а делает в системе ?

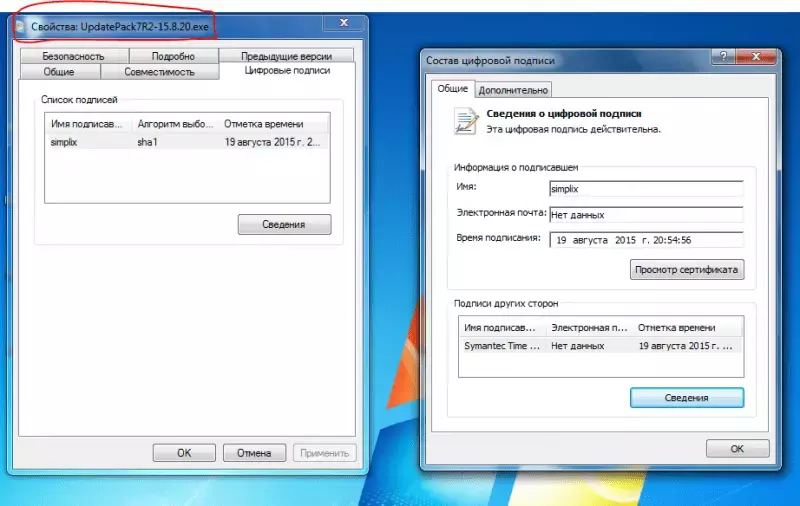

UpdatePack7R2 версия 15.8.20

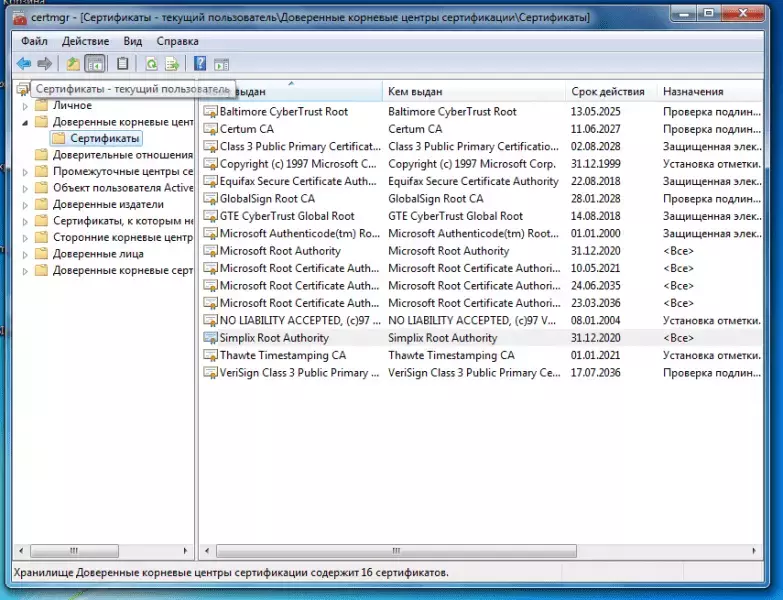

Проверил, действительно присутствует.

Хотелось бы узнать:

1) как это может повлиять на безопасность компьютеров, где был использован этот пак ?

2) что в теории может дать человеку наличие его сертификата в чьих-то системах ?

Заранее спасибо

Есть такая вещь, как UpdatePack7 от человека с псевдонимом simplix. http://update7.simplix.info/

Его разработки есть и на этом форуме в том числе.

Использую этот пак для интеграции обновлений в install.wim, так как установка такого большого количества обновлений на установленной системе бывает затруднительна, или заканчивается ошибками.

Пользователь timsky с другого форума задал вопрос о том, что, собсно, сертификат simplix-а делает в системе ?

UpdatePack7R2 версия 15.8.20

Проверил, действительно присутствует.

Хотелось бы узнать:

1) как это может повлиять на безопасность компьютеров, где был использован этот пак ?

2) что в теории может дать человеку наличие его сертификата в чьих-то системах ?

Заранее спасибо

Последнее редактирование: