Приложение

Как установить приложение на iOS

Смотрите видео ниже, чтобы узнать, как установить наш сайт в качестве веб-приложения на домашнем экране.

Примечание: Эта возможность может быть недоступна в некоторых браузерах.

-

Внимание. Восстановление баз 1С7, 1C8 и Mssql после атаки шифровальщика, подробности и отзывы читайте в профильной теме.

Внимание. Восстановление архивов RAR и ZIP, образов Acronis и виртуальных машин, баз почтовых программ после атаки шифровальщика, подробности и отзывы читайте в профильной теме.

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

Вам необходимо обновить браузер или попробовать использовать другой.

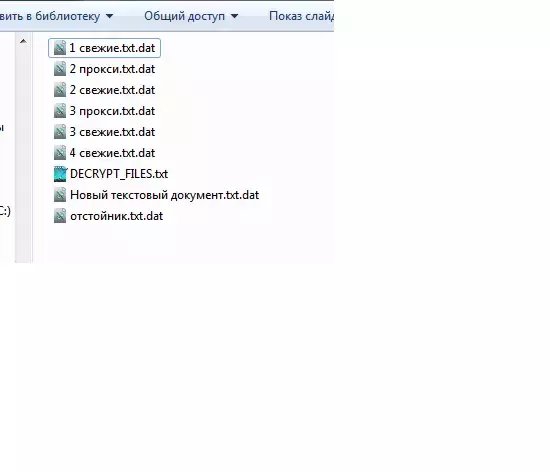

Решена с расшифровкой. Зашифровались файлы .dat

- Автор темы Даниил

- Дата начала

-

- Теги

- шифровальщик

- Статус

- В этой теме нельзя размещать новые ответы.

- Сообщения

- 16,832

- Решения

- 1

- Реакции

- 3,516

Дополнительно:

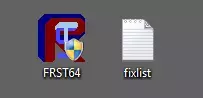

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Отметьте галочкой также "Shortcut.txt".

Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt, Addition.txt, Shortcut.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Отметьте галочкой также "Shortcut.txt".

Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt, Addition.txt, Shortcut.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

- Сообщения

- 16,832

- Решения

- 1

- Реакции

- 3,516

Включите Восстановление системы.

Откройте Блокнот (Старт =>Программы => Стандартные => Блокнот). Скопируйте в него следующий код:

и сохраните как fixlist.txt в папку с Farbar Recovery Scan Tool.

Отключите до перезагрузки антивирус, запустите FRST, нажмите Fix и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Компьютер будет перезагружен автоматически.

Подробнее читайте в этом руководстве.

Найдите пару зашифрованный/не зашифрованный, упакуйте их вместе с запиской о выкупе

Откройте Блокнот (Старт =>Программы => Стандартные => Блокнот). Скопируйте в него следующий код:

Код:

start

CreateRestorePoint:

FF Extension: (\u0421\u043E\u0432\u0435\u0442\u043D\u0438\u043A\u0020\u042F\u043D\u0434\u0435\u043A\u0441\u002E\u041C\u0430\u0440\u043A\u0435\u0442\u0430) - C:\Users\Daniil\AppData\Roaming\Mozilla\Firefox\Profiles\onz785zw.default\Extensions\sovetnik@metabar.ru.xpi [2017-02-24]

CHR Extension: (Яндекс) - C:\Users\Daniil\AppData\Local\Google\Chrome\User Data\Default\Extensions\geidjeefddhgefeplhdlegoldlgiodon [2017-01-25]

CHR Extension: (Яндекс) - C:\Users\Daniil\AppData\Local\Google\Chrome\User Data\Default\Extensions\jdfonankhfnhihdcpaagpabbaoclnjfp [2017-01-25]

CHR Extension: (Стартовая — Яндекс) - C:\Users\Daniil\AppData\Local\Google\Chrome\User Data\Default\Extensions\pjfkgjlnocfakoheoapicnknoglipapd [2017-01-23]

AlternateDataStreams: C:\ProgramData:NT [40]

AlternateDataStreams: C:\ProgramData:NT2 [432]

AlternateDataStreams: C:\Users\All Users:NT [40]

AlternateDataStreams: C:\Users\All Users:NT2 [432]

AlternateDataStreams: C:\Users\Все пользователи:NT [40]

AlternateDataStreams: C:\Users\Все пользователи:NT2 [432]

AlternateDataStreams: C:\ProgramData\Application Data:NT [40]

AlternateDataStreams: C:\ProgramData\Application Data:NT2 [432]

AlternateDataStreams: C:\ProgramData\MTA San Andreas All:NT [40]

AlternateDataStreams: C:\ProgramData\MTA San Andreas All:NT2 [432]

AlternateDataStreams: C:\Users\Daniil\Application Data:NT [40]

AlternateDataStreams: C:\Users\Daniil\Application Data:NT2 [432]

AlternateDataStreams: C:\Users\Daniil\AppData\Roaming:NT [40]

AlternateDataStreams: C:\Users\Daniil\AppData\Roaming:NT2 [432]

AlternateDataStreams: C:\Users\Все пользователи\Application Data:NT [40]

AlternateDataStreams: C:\Users\Все пользователи\Application Data:NT2 [432]

AlternateDataStreams: C:\Users\Все пользователи\MTA San Andreas All:NT [40]

AlternateDataStreams: C:\Users\Все пользователи\MTA San Andreas All:NT2 [432]

Reboot:

end

Отключите до перезагрузки антивирус, запустите FRST, нажмите Fix и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Компьютер будет перезагружен автоматически.

Подробнее читайте в этом руководстве.

Найдите пару зашифрованный/не зашифрованный, упакуйте их вместе с запиской о выкупе

и тоже прикрепите к следующему сообщению.C:\Users\Daniil\Desktop\DECRYPT_FILES.txt

- Сообщения

- 16,832

- Решения

- 1

- Реакции

- 3,516

Упакуйте с паролем. Либо залейте на файлообменник и сюда ссылку на скачивание.Зашифрованные файлы не хотят отправляться

Вымогатель Mobef. К сожалению, пока инструментов для расшифровки нет.

Впрочем, подождите вердикта эксперта.

- Сообщения

- 16,832

- Решения

- 1

- Реакции

- 3,516

Не думаю. Платную расшифровку обычно предлагают посредники, которые за это возьмут дополнительную плату.им можно доверять?

Гарантий нет никаких.расшифрует если отправить деньги?

- Сообщения

- 14,053

- Решения

- 2

- Реакции

- 5,746

Настройки прокси ваши?

185.188.182.226:40001

Скачайте Farbar Recovery Scan Tool и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Отметьте галочкой также "Shortcut.txt".

Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt, Addition.txt, Shortcut.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

185.188.182.226:40001

Скачайте Farbar Recovery Scan Tool и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Отметьте галочкой также "Shortcut.txt".

Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt, Addition.txt, Shortcut.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

- Сообщения

- 14,053

- Решения

- 2

- Реакции

- 5,746

На зараженнои системе сидите? Отключите, если еще не все потеряли.Он так и шифрует все файлы. Как удалить этот вирус..

Будет ответ включите.

- Статус

- В этой теме нельзя размещать новые ответы.

Похожие темы

Решена без расшифровки

На сервере под логином Администратор зашифровались файлы данных, расширение GAZPROM

- Ответы

- 16

- Просмотры

- 1K

Решена с расшифровкой.

Зашифровались файлы на компе с WinXP и сетевой диск

- Ответы

- 14

- Просмотры

- 1K

- Закрыта

- Ответы

- 8

- Просмотры

- 601

Поделиться: