Приложение

Как установить приложение на iOS

Смотрите видео ниже, чтобы узнать, как установить наш сайт в качестве веб-приложения на домашнем экране.

Примечание: Эта возможность может быть недоступна в некоторых браузерах.

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

Вам необходимо обновить браузер или попробовать использовать другой.

Новости информационной безопасности

Новости о утечках, взломах, эпидемиях, уязвимостях

Аналитические статьи

Полезные аналитические статьи по кибербезопасности, технологиям, мошенничеству и др.

- Темы

- 45

- Сообщения

- 147

- Темы

- 45

- Сообщения

- 147

Новости антивирусного ПО

Новости и обновления защитного ПО от вендоров, не представленных отдельными разделами

- Темы

- 68

- Сообщения

- 1.2K

- Темы

- 68

- Сообщения

- 1.2K

Фильтры

Показывать только:

Загрузка...

Национальный киберщит США ослабевает под натиском растущего числа атак.

Национальная база данных уязвимостей США (NVD) продолжает сталкиваться с нарастающими трудностями — несмотря на усилия по восстановлению прежнего темпа обработки информации, отставание от графика публикации записей об уязвимостях (CVE) продолжает увеличиваться. Об этом говорится в последней сводке новостей Национального института стандартов и технологий США (NIST), опубликованной 19 марта 2025 года.

По информации института, на текущий момент CVE обрабатываются в объёмах, сопоставимых с теми, что фиксировались до весенне-летнего спада 2024 года. Однако сам объём новых уязвимостей за 2024 год вырос на 32%, и прежние темпы обработки уже не справляются с нагрузкой...

Вредонос написан на С++ и работает в ОС Windows, Linux, BSD, ARM.

В Сети появилась новая программа-шифровальщик, действующая по RaaS-системе. Причем авторы вредоносного кода запрещают её использовать на жертвах из СНГ.

Профильные специалисты фирм Cyfimra и Check Point Research провели расследование и опубликовали результаты, в которых указано, что создатели VanHelsing являются членами русскоязычной хакерской группы.

Сама программа, чей код написан на языке C++, кроссплатформенная, выполняющая свое отрицательное действие в ОС Windows, Linux, BSD, ARM. Первые атаки с использованием шифровальщика были проведены 16 марта. Для использования софта-вредоноса от хакеров необходимо согласие на 20% комиссию в случае успешности атаки. Эта сумма...

Обнаружена опасная программа CoffeeLoader — загрузчик вредоносного ПО, который скрывается от антивирусного программного обеспечения, используя набор хитроумных методов, вплоть до выполнения на видеокарте. Её обнаружили эксперты в области кибербезопасности компании Zscaler ThreatLabz.

Источник изображения: threatlabz.zscaler.com

Чтобы оставаться незамеченным, CoffeeLoader прибегает сразу к нескольким ухищрениям: подменяет стек вызовов, использует обфускацию сна и применяет пользовательские потоки Windows. Стек вызовов можно описать как «хлебные крошки», в которых записывается, какие функции вызывала программа. Средства безопасности проверяют их, чтобы отследить поведение программы и выявить вредоносную активность, но CoffeeLoader...

Особо опасный картель, который прятался в зашифрованных сетях, разоблачен.

В Ирландии и Испании полиция накрыла крупную преступную группировку благодаря взлому зашифрованного мессенджера Ghost. Шестерых подозреваемых взяли в Ирландии, еще шестерых – на испанской территории.

Банда, которую органы классифицировали как особо опасную, наладила поставки кокаина и марихуаны из Испании на острова. Они маскировали груз в специальных отсеках автомобилей, на которые устанавливали клонированные номерные знаки. По данным Европола, который поддерживал расследование, свои следы в цифровом пространстве преступники заметали очень тщательно: применяли сложные схемы шифрования и распределяли общение между разными платформами. "Изощренность их...

От фишинга до кредитов: как мошенники превращали смартфоны в ловушку.

Сотрудники управления по борьбе с киберпреступностью МВД России совместно с полицейскими из Саратовской, Тульской и Ульяновской областей пресекли деятельность по созданию и распространению вредоносного программного обеспечения. Об этом сообщила официальный представитель МВД России Ирина Волк в своем Telegram-канале.

По предварительным данным, трое жителей Саратова подозреваются в разработке и распространении вредоносной программы под названием «Мамонт». Это ПО распространялось через Telegram-каналы под видом безопасных мобильных приложений и видеофайлов. После установки на устройство оно позволяло получить доступ к смс-банкингу и переводить денежные средства с...

Группировка RedCurl, обычно специализирующаяся на скрытом корпоративном шпионаже, начала использовать шифровальщик QWCrypt, предназначенный для атак на виртуальные машины Hyper-V.

Впервые русскоязычная хак-группа RedCurl была обнаружена специалистами Group-IB в 2020 году. Исследователи писали, что группировка активна как минимум с 2018 года, и уже тогда злоумышленники совершили ряд целевых атак на коммерческие организации, среди которых были строительные, финансовые, консалтинговые компании, а также ритейлеры, банки, страховые, юридические и туристические организации.

Жертвы группировки находились в России, Украине, Великобритании, Германии, Канаде и Норвегии, но в прошлом году стало известно, что RedCurl расширила географию своих...

Аналитики Solar 4RAYS ГК «Солар» предупредили, что одна из самых активных группировок последних лет, Shedding Zmiy, стала использовать в атаках руткт Puma, целью которого является перехват управления атакованной системой. За счет сложных механизмов заражения присутствие Puma практически невозможно обнаружить.

Первую атаку Shedding Zmiy с использованием этого инструмента эксперты обнаружили в конце 2024 года, оказывая помощь в расследовании инцидента. Жертвой злоумышленников стала неназванная российская ИТ-компания, в сети которой злоумышленники находились почти 1,5 года.

Расследование инцидента началось с того, что служба безопасности атакованной компании заметила подозрительные обращения к сторонним серверам из корпоративной сети...

ИБ-компания Resecurity сообщила, что ее специалисты взломали инфраструктуру вымогательской группировки BlackLock и передали все собранные данные властям, которые использовали эту информацию для помощи жертвам хакеров.

Исследователи Resecurity рассказали, что они приняли непосредственное участие в ликвидации сайта группировки BlackLock, которая произошла на прошлой неделе. Дело в том, что эксперты обнаружили и эксплуатировали уязвимость на onion-сайте, который злоумышленники использовали для слива данных своих жертв.

По состоянию на 10 февраля 2025 года было выявлено 46 жертв BlackLock, в число которых вошли организации из разных сегментов экономики, включая: электронику, научные круги, религиозные организации, оборонные предприятия...

Mozilla выпустила Firefox 136.0.4 для устранения критической уязвимости (CVE-2025-2857), позволяющей атакующим обойти песочницу браузера в Windows.

Что известно об уязвимости?

Ошибка связана с неправильной обработкой дескрипторов, что может привести к утечке привилегий из главного процесса браузера в дочерние.

Уязвимость обнаружил разработчик Mozilla Эндрю МакКрайт.

Затрагивает стандартную и ESR-версии (долгосрочная поддержка) Firefox.

Исправлено в:

Firefox 136.0.4

Firefox ESR 115.21.1 и 128.8.1

Mozilla не раскрыла технических подробностей, но сравнила CVE-2025-2857 с недавним Chrome zero-day (CVE-2025-2783), который активно использовался хакерами.

Аналогичная уязвимость в Chrome использовалась в кибератаках

Исследователи...

Несмотря на отрицание Oracle касательно взлома серверов Oracle Cloud SSO и утечки данных 6 миллионов пользователей, BleepingComputer подтвердил подлинность слитых данных, связавшись с несколькими компаниями, чьи учетные записи оказались в утечке.

Что произошло?

На прошлой неделе хакер под ником rose87168 заявил о взломе серверов Oracle Cloud и выставил на продажу:

Данные аутентификации 6 миллионов пользователей.

Зашифрованные пароли для SSO и LDAP.

Список из 140 621 домена компаний и госорганизаций, якобы пострадавших от утечки.

Некоторые домены выглядели тестовыми, но в целом база данных содержала реальные рабочие учетные записи.

Oracle отрицает утечку

Oracle заявила, что никакого взлома не было, а опубликованные учетные данные не...

Специалисты Silent Push заметили новую фишинговую кампанию, направленную на игроков Counter-Strike 2. Мошенники используют атаки browser-in-the-browser, которые отображают реалистично выглядящее окно, имитирующее страницу входа в Steam.

В своих атаках злоумышленники маскируются под известную киберспортивную команду Navi, чтобы привлечь внимание ее поклонников и придать фишинговой странице видимую легитимность за счет использования известного бренда.

Хакеры используют фишинговую технику browser-in-the-browser («браузер в браузере»), из-за чего фейки практически невозможно отличить от оригинальных страниц.

Впервые эту технику еще в 2022 году описал ИБ-исследователь, известный под псевдонимом mr.d0x. Тогда специалист продемонстрировал...

Известный ИБ-эксперт и основатель агрегатора утечек Have I Been Pwned Трой Хант (Troy Hunt) сообщил, что стал жертвой фишинговой атаки. Злоумышленники получили доступ к списку рассылки в Mailchimp и данным 16 000 человек.

По словам Ханта, все участники скомпрометированного списка рассылки вскоре получат уведомления и письма с извинениями. Причем около половины записей (7535 из 16 000) принадлежат людям, которые уже отписались от рассылки. Хант пишет, что не знает, по какой причине Mailchimp сохраняет данные об отписавшихся пользователях, и обещает выяснить, не было ли проблем с конфигурацией на его стороне.

Хант принес пользователям извинения и сообщил, что «очень расстроен тем, что попался на эту удочку». По его словам, фишинговая...

Компания F6, в марте этого года зафиксировала новый сценарий онлайн-мошенничества со знакомствами, в котором приманкой служит бесплатное посещение салона красоты. Скамеры отправляют девушкам «подарочный промокод» и ссылку на онлайн-запись, но в итоге получают контроль над смартфоном: угроза распространяется как на Android-устройства, так и на iPhone. Только за одну неделю от действий мошеннической группы, которая использует эту схему, пострадали более 190 пользователей, у которых злоумышленники похитили 2,7 млн рублей.

Аватарка мечты

В отличие от классической схемы Fake Date, в которой злоумышленники действуют под масками привлекательных женщин, в новом сценарии скамеры изображают успешных мужчин, обычно в возрасте 30-35 лет. Для...

Один вредоносный SCF-файл ставит на кон всю систему жертвы.

Новая уязвимость нулевого дня в Windows позволяет злоумышленникам похищать NTLM-хэши пользователей, просто заставив их открыть вредоносный файл в проводнике.

Обнаруженная специалистами ACROS Security ошибка пока не получила официального идентификатора CVE, но уже признана опасной — она затрагивает все версии Windows, начиная с Windows 7 и заканчивая последними сборками Windows 11, а также серверные выпуски от Server 2008 R2 до Server 2025.

Суть уязвимости заключается в возможности организовать утечку NTLM-учётных данных, если пользователь просто просмотрит папку, в которой находится специально созданный SCF-файл. Так, при открытии флешки, сетевой папки или даже локального...

Исследователи Akamai предупреждают о попадании критической уязвимости в фреймворке разработки приложений Next.js под прицел хакеров.

Первые попытки эксплуатации критически важной уязвимости в Next.js были зафиксированы менее чем через неделю после выпуска исправлений.

Речь идет о CVE-2025-29927 (CVSS 9,1), которая была публично раскрыта 21 марта, через неделю после того, как были выпущены исправления в версиях Next.js 15.2.3 и 14.2.25. Исправления также были включены в версии 13.5.9 и 12.3.5, которые появились на выходных.

Next.js использует промежуточное ПО для обработки HTTP-запросов, которое также отвечает за аутентификацию, авторизацию и установку заголовков безопасности, а внутренний заголовок x-middleware-subrequest...

Волна массовых перезагрузок маршрутизаторов DrayTek по всему миру может быть связана с эксплуатацией уязвимости.

Пользователи по всему миру жалуются на то, что маршрутизаторы тайваньского производителя сетевого оборудования стали периодически уходить в перезагрузку, что приводит к проблемам с подключениями.

Больше всего сообщений поступает из Великобритании и Австралии, но также инциденты фиксируются в Германии, Вьетнаме и других странах, затрагивая при этом различные модели маршрутизаторов.

Как отмечают в ISPreview, проблема остро коснулась провайдеров ШПД в Великобритании, которые сообщают о серьезных сбоях с подключением клиентов из-за постоянных перезагрузок устройств DrayTek.

В свою очередь, DrayTek уклоняется от комментариев...

На хакерский форум выложен на продажу солидный массив данных, якобы угнанных из серверов корпорации Oracle. Косвенные признаки свидетельствуют о том, что какой-то взлом действительно имел место, но вендор это отрицает.

Шипованный стебель

Некий хакер под никнеймом rose87168 опубликовал большое количество текстовых файлов, содержимое которых якобы украдено с серверов авторизации Oracle Cloud. В самой корпорации Oracle это отрицают.

В текстовых файлах, опубликованных хакером, содержится фрагмент базы данных, сведения LDAP (протокола авторизации Lightweight directory access protocol), а также список компаний, чьи токены SSO (схемы единой авторизации) якобы украдены из платформы в Oracle Cloud.

В качестве доказательства доступа к серверам...

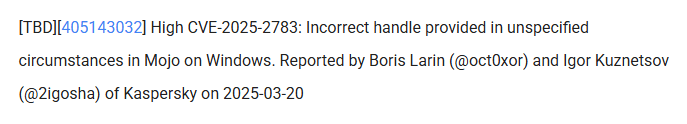

В середине марта 2025 года технологии «Лаборатории Касперского» распознали волну заражений ранее неизвестным сложным вредоносным ПО. Заражение происходило сразу после того, как жертва открывала ссылку из фишингового письма в браузере Google Chrome. При этом никаких дополнительных действий от нее не требовалось.

Все вредоносные ссылки были персонализированы и имели очень короткий срок жизни, однако технологии «Лаборатории Касперского» по обнаружению и защите от эксплойтов смогли идентифицировать эксплойт нулевого дня, который использовался для побега из песочницы Google Chrome. Мы быстро проанализировали код эксплойта, восстановили логику его работы и убедились, что эксплойт основан на уязвимости нулевого дня (присутствующей в том числе...

VMware выпустила срочное исправление для уязвимости обхода аутентификации, влияющей на его набор утилит VMware Tools for Windows.

Это набор утилит и драйверов, который повышает производительность и управляемость виртуальных машин, обеспечивая такие функции, как улучшенная графика, интеграция мыши и синхронизация времени между хостовой и гостевой операционными системами.

Закрытая уязвимость отслеживается как CVE-2025-22230 и позволяет злоумышленнику с неадминистративными привилегиями на гостевой виртуальной машине Windows выполнять определенные высокопривилегированные операции в этой виртуальной машине.

Согласно бюллетеню VMware, ошибка обхода аутентификации вызвана ненадлежащим контролем доступа и имеет оценку серьезности CVSS...