SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,897

- Решения

- 1

- Реакции

- 6,526

Наборы эксплойтов используются для распространения Cryptowall 4.0

Эксперты Heimdal Security выявили новую вредоносную кампанию по распространению трояна-шифровальщика Cryptowall 4.0. Если ранее злоумышленники инфицировали им системы пользователей с помощью спам-писем, то теперь наборами эксплоитов. Вслед за Nuclear распространять Cryptowall 4.0 через скомпрометированные вебсайты начал еще один популярный набор эксплоитов – Angler (Рыболов).

Шифровальщик попадает на систему в 2 этапа. 1-й. Сначала злоумышленники инфицируют систему вредоносным ПО Pony, похищающим и отправляющим на C&C-серверы учетные данные пользователей. Целью хакеров является получение доступа к серверам и системам управления контентом (CMS) с помощью легитимных учетных данных и внедрения в сайты вредоносного скрипта. Организованная таким образом вредоносная кампания может затронуть максимальное количество пользователей — чем популярнее и раскрученнее сайт, тем больше будет пострадавших.

2-й. Потом с легитимного сайта жертва перенаправляется на скомпрометированный, где через браузер на уязвимую систему загружается набор эксплоитов. Далее Angler эксплуатирует обнаруженные уязвимости, инфицируя систему Cryptowall 4.0.

На прошедшей неделе эксперты Heimdal Security заблокировали свыше двухсот связанных с трояном доменов. Хостинг большинства из этих доменов находится в Украине.

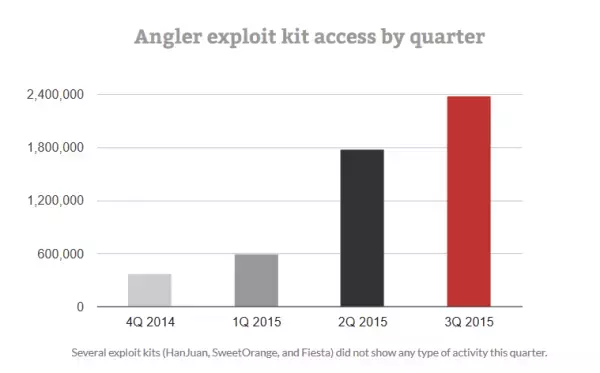

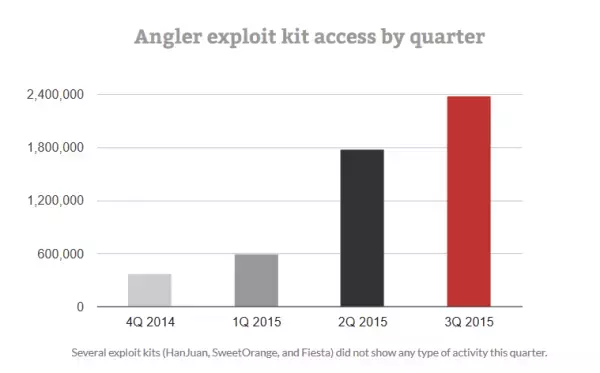

Рис. Рост активности набора эксплойтов Angler по кварталам.

Для справки

Cryptowall 4.0 – четвертое поколение самого опасного на сегодняшний день трояна-шифровальщика Cryptowall. Впервые был обнаружен в конце ноября 2015 года. Cryptowall 4.0 получил существенные улучшения по сравнению с предыдущими версиями.

Angler – набор эксплоитов для осуществления атак «drive-by download», впервые обнаруженный в 2013 году. С тех пор инструмент завоевал огромную популярность у киберпреступников. Angler успешно обходит обнаружение продуктами безопасности и эксплуатирует уязвимости в ПО.

Pony – вредоносное ПО для похищения учетных данных свыше 110 приложений, в том числе VPN, FTP, электронной почты, мессенджеров и браузеров.

Эксперты Heimdal Security рекомендуют несколько простых способов, которые помогут предотвратить инфицирование Cryptoware:

- поддерживать систему в актуальном состоянии и всегда устанавливать её последние обновления;

- выполнять регулярное резервное копирование своих данных;

- не хранить на компьютере важную информацию;

- не открывать спам или письма от неизвестных отправителей;

- не загружать и не открывать вложения из этих писем;

- использовать продукты защиты, которые способны определять и блокировать последние версии Ransomware/Cryptoware.

Эксперты Heimdal Security выявили новую вредоносную кампанию по распространению трояна-шифровальщика Cryptowall 4.0. Если ранее злоумышленники инфицировали им системы пользователей с помощью спам-писем, то теперь наборами эксплоитов. Вслед за Nuclear распространять Cryptowall 4.0 через скомпрометированные вебсайты начал еще один популярный набор эксплоитов – Angler (Рыболов).

Шифровальщик попадает на систему в 2 этапа. 1-й. Сначала злоумышленники инфицируют систему вредоносным ПО Pony, похищающим и отправляющим на C&C-серверы учетные данные пользователей. Целью хакеров является получение доступа к серверам и системам управления контентом (CMS) с помощью легитимных учетных данных и внедрения в сайты вредоносного скрипта. Организованная таким образом вредоносная кампания может затронуть максимальное количество пользователей — чем популярнее и раскрученнее сайт, тем больше будет пострадавших.

2-й. Потом с легитимного сайта жертва перенаправляется на скомпрометированный, где через браузер на уязвимую систему загружается набор эксплоитов. Далее Angler эксплуатирует обнаруженные уязвимости, инфицируя систему Cryptowall 4.0.

На прошедшей неделе эксперты Heimdal Security заблокировали свыше двухсот связанных с трояном доменов. Хостинг большинства из этих доменов находится в Украине.

Рис. Рост активности набора эксплойтов Angler по кварталам.

Для справки

Cryptowall 4.0 – четвертое поколение самого опасного на сегодняшний день трояна-шифровальщика Cryptowall. Впервые был обнаружен в конце ноября 2015 года. Cryptowall 4.0 получил существенные улучшения по сравнению с предыдущими версиями.

Angler – набор эксплоитов для осуществления атак «drive-by download», впервые обнаруженный в 2013 году. С тех пор инструмент завоевал огромную популярность у киберпреступников. Angler успешно обходит обнаружение продуктами безопасности и эксплуатирует уязвимости в ПО.

Pony – вредоносное ПО для похищения учетных данных свыше 110 приложений, в том числе VPN, FTP, электронной почты, мессенджеров и браузеров.

Эксперты Heimdal Security рекомендуют несколько простых способов, которые помогут предотвратить инфицирование Cryptoware:

- поддерживать систему в актуальном состоянии и всегда устанавливать её последние обновления;

- выполнять регулярное резервное копирование своих данных;

- не хранить на компьютере важную информацию;

- не открывать спам или письма от неизвестных отправителей;

- не загружать и не открывать вложения из этих писем;

- использовать продукты защиты, которые способны определять и блокировать последние версии Ransomware/Cryptoware.