Бразильская компания Huge Networks, специализирующаяся на защите от DDoS-атак, оказалась в центре расследования: ее инфраструктура могла использоваться для координации масштабных атак на интернет-провайдеров в Бразилии.

Генеральный директор Erick Nascimento утверждает, что причиной стала компрометация, а сама активность — возможная попытка дискредитации со стороны конкурентов.

Использовалась уязвимость:

Также в коде фигурировали домены управления (C2), ранее связанные с IoT-ботнетами.

За счет этого даже небольшие запросы превращались в мощные потоки трафика.

По его версии:

Даже если версия о внешнем злоумышленнике верна, факт остается:

доступ к критической инфраструктуре позволил развернуть масштабный ботнет и атакующую кампанию.

В таких сценариях уже не так важно, кто именно стоит за атакой — гораздо важнее, что архитектура безопасности это допускает

источник

Генеральный директор Erick Nascimento утверждает, что причиной стала компрометация, а сама активность — возможная попытка дискредитации со стороны конкурентов.

Что обнаружили исследователи

В открытом доступе был найден архив с:- вредоносными Python-скриптами;

- историей команд атакующего;

- приватными SSH-ключами CEO компании.

- сканировал интернет в поисках уязвимых устройств;

- формировал ботнет;

- запускал DDoS-атаки против бразильских ISP.

Как работал ботнет

Основной вектор — компрометация роутеров, включая TP-Link Archer AX21.Использовалась уязвимость:

- CVE-2023-1389 — command injection без аутентификации (исправлена в апреле 2023).

Также в коде фигурировали домены управления (C2), ранее связанные с IoT-ботнетами.

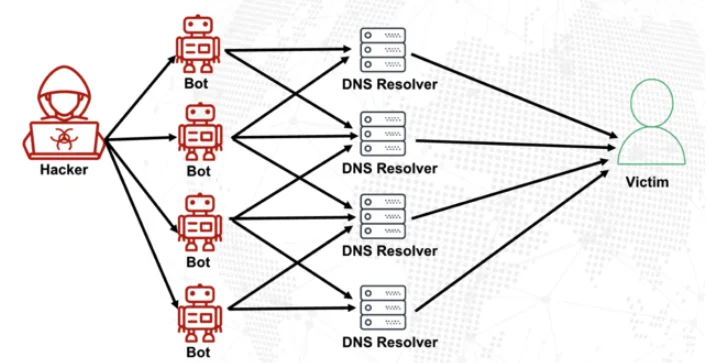

Механика атак: DNS amplification

Атаки строились на классической схеме DNS amplification:- отправка поддельных DNS-запросов от имени жертвы;

- использование неправильно настроенных DNS-серверов;

- многократное усиление трафика (в 60–70 раз).

За счет этого даже небольшие запросы превращались в мощные потоки трафика.

Масштаб и особенности

- атаки были направлены исключительно на бразильские IP-адреса;

- каждая цель атаковалась 10–60 секунд;

- использовалось несколько параллельных процессов;

- инфраструктура включала серверы, в том числе у DigitalOcean, ранее замеченные в злоупотреблениях.

Позиция компании

Erick Nascimento отрицает причастность:- утверждает, что не писал вредоносный код;

- заявляет о компрометации в январе 2026 года;

- сообщает о краже SSH-ключей и доступе через bastion-сервер;

- говорит, что скомпрометированные ресурсы были удалены и ключи заменены.

По его версии:

- атака началась с одной точки входа;

- злоумышленник получил доступ к внутренним ресурсам;

- инцидент мог быть организован конкурентом.

Контекст: история Mirai

Используемый ботнет основан на Mirai — одном из самых известных IoT-вредоносов:- впервые применен в 2016 году для рекордных DDoS-атак;

- ранее уже использовался компаниями для давления на клиентов и продажи защиты;

- остается актуальным за счет эксплуатации плохо защищенных устройств.

Что это означает

Инцидент поднимает несколько критичных вопросов:- может ли провайдер защиты сам стать частью атаки;

- насколько опасна компрометация внутренних ключей;

- как supply-chain и доступ к инфраструктуре усиливают угрозы.

Даже если версия о внешнем злоумышленнике верна, факт остается:

доступ к критической инфраструктуре позволил развернуть масштабный ботнет и атакующую кампанию.

Вывод

Ситуация с Huge Networks — показательный пример того, как:- уязвимости IoT-устройств (вроде старых роутеров);

- слабый контроль доступа (SSH-ключи, bastion-хосты);

- и недостаточный мониторинг

В таких сценариях уже не так важно, кто именно стоит за атакой — гораздо важнее, что архитектура безопасности это допускает

источник