SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,873

- Решения

- 2

- Реакции

- 6,502

Криптовымогатель MirCop (MicroCop) впервые был описан в блоге TrendMicro и переведен в моем блоге. За прошедшее время описание добавилось новыми фактами. Из-за отхода его создателей от традиционных вымогательских наборов я решил также дать описание здесь.

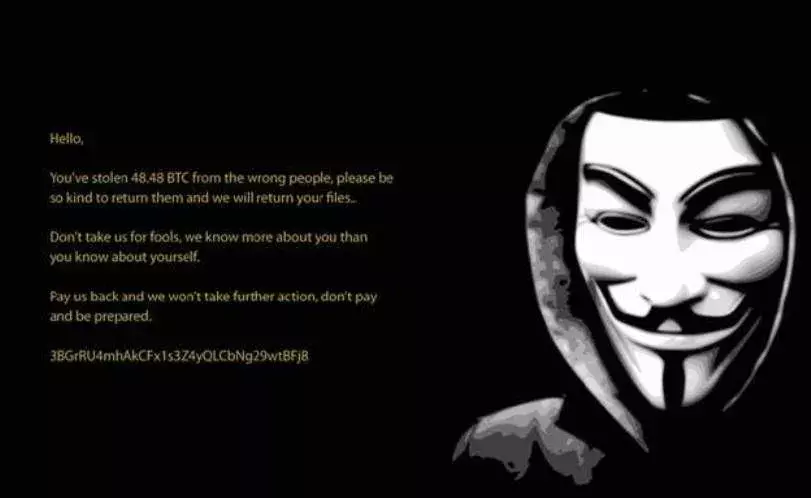

Зашифровав файлы с помощью DES, устаревшего алгоритма симметричного шифрования, этот криптовымогатель выводит на экран изображение, в котором вместе с оригинальным тестом можно видеть маску, которую используют хакеры из Anonimous.

Перевод текста на русский язык:

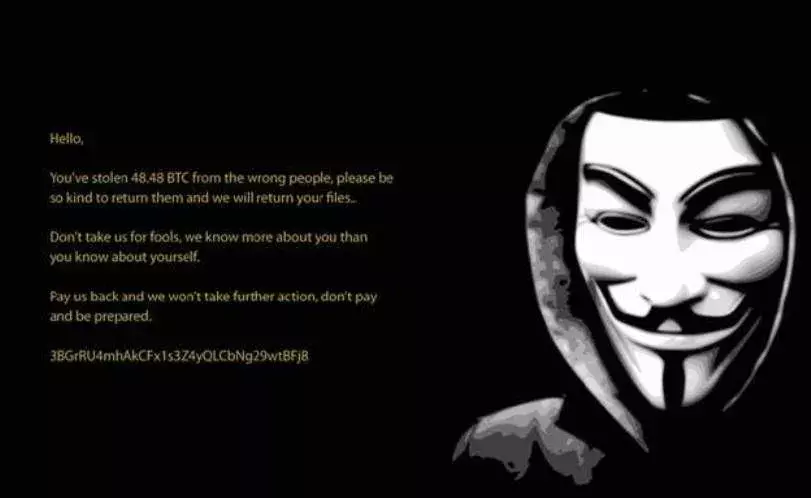

Примечательно, что кроме биткоин-адреса для оплаты, вымогатели не дают жертвам ни инструкций по добыванию биткоинов, ни своих контактов для связи. Налицо прямой расчет: запугать жертву, чтобы она быстрее уплатила выкуп. Но нельзя до конца исключать и тот факт, что данный криптовымогатель был недоработан и записки о выкупе с инструкциями будут в следующей версии.

Распространяется вредонос с помощью email-спама с вложенным документом Word, при открытии которого жертву убеждают включить макросы... Короче говоря, злоумышленики в достижении своих целей задействовали несколько вредоносных функций, тут и макросы, и скрипты, и взломанные сайты с загружаемыми вредоносами, и похитители паролей и собственно шифрование.

Шифрованию подвержены файлы в пользовательских директориях: Рабочий стол, Музыка, Изображения, Видео, Документы, в том числе и в общих папках. К зашифрованным файлам добавляется не расширение, а приставка Lock.

Вредонос добавляется в Автозагрузку системы с помощью ярлыка MicroCop. Отсюда второе название.

Зашифровав файлы с помощью DES, устаревшего алгоритма симметричного шифрования, этот криптовымогатель выводит на экран изображение, в котором вместе с оригинальным тестом можно видеть маску, которую используют хакеры из Anonimous.

Перевод текста на русский язык:

Привет.

Вы украли 48.48 BTC не у тех людей, потому будьте любезны вернуть их, и мы вернём ваши файлы.

Не считайте нас дураками, мы знаем о вас больше, чем вы знаете о себе.

Верните и мы тогда не зайдём дальше, не заплатите, будьте готовы.

Bitcoin-адрес...

Примечательно, что кроме биткоин-адреса для оплаты, вымогатели не дают жертвам ни инструкций по добыванию биткоинов, ни своих контактов для связи. Налицо прямой расчет: запугать жертву, чтобы она быстрее уплатила выкуп. Но нельзя до конца исключать и тот факт, что данный криптовымогатель был недоработан и записки о выкупе с инструкциями будут в следующей версии.

Распространяется вредонос с помощью email-спама с вложенным документом Word, при открытии которого жертву убеждают включить макросы... Короче говоря, злоумышленики в достижении своих целей задействовали несколько вредоносных функций, тут и макросы, и скрипты, и взломанные сайты с загружаемыми вредоносами, и похитители паролей и собственно шифрование.

Шифрованию подвержены файлы в пользовательских директориях: Рабочий стол, Музыка, Изображения, Видео, Документы, в том числе и в общих папках. К зашифрованным файлам добавляется не расширение, а приставка Lock.

Вредонос добавляется в Автозагрузку системы с помощью ярлыка MicroCop. Отсюда второе название.