может я просто тупая и у меня уже шиза, но!!! программа просто перезапускает пк после сканирования (обычно предлагал удалить уч запись или еще какие нибудь файлы), при этом все вирусы и папки остаются на пк, а доступ к сайтам типа "malwarebytes" остается невозможным. MinerSearch никаких вирусов не нашел. но в диспечере висит риалтек, а на пк папка систем32 которую не удалить ничего. в безопасном доступе при запуске avbr даже переименованной и откуда угодно скачанной (иногда даже скачивали прямо с безопасного доступа, перекинув с телефона себе в тг) выдает вот такое

(раньше когда уже сталкивались с этим вирусом никогда такого не выдавало при запуске ренеймнутого авбра, только если вирус блокировал запуск)

(раньше когда уже сталкивались с этим вирусом никогда такого не выдавало при запуске ренеймнутого авбра, только если вирус блокировал запуск)

в играх как будто скрытый пинг лютый, доходит уже до безумия какого-то, иногда просто пропадает интернет. если в безопасном режиме открыть диспетчер, то на секунду всплывают те самые процессы вируса, но потом исчезают

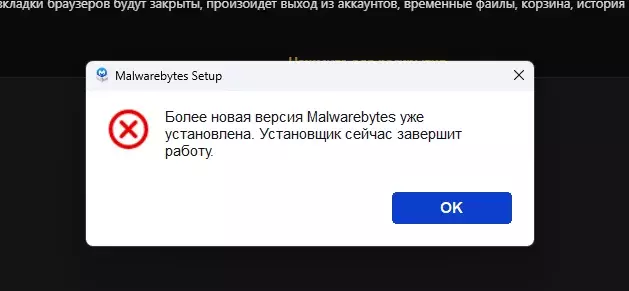

установить проги, ту же malwarebytes невозможно. пишет что она уже есть более новой версии на пк, но ее нет и никогда не было

Farbar Recovery Scan Tool результаты скана

скан через avz

в играх как будто скрытый пинг лютый, доходит уже до безумия какого-то, иногда просто пропадает интернет. если в безопасном режиме открыть диспетчер, то на секунду всплывают те самые процессы вируса, но потом исчезают

установить проги, ту же malwarebytes невозможно. пишет что она уже есть более новой версии на пк, но ее нет и никогда не было

Farbar Recovery Scan Tool результаты скана

скан через avz

Вложения

Последнее редактирование модератором: