Приложение

Как установить приложение на iOS

Смотрите видео ниже, чтобы узнать, как установить наш сайт в качестве веб-приложения на домашнем экране.

Примечание: Эта возможность может быть недоступна в некоторых браузерах.

-

⚠️ Уважаемые пользователи!

Это архивный раздел, где хранятся нерешенные или брошенные темы по удалению вредоносного ПО.

Если вам требуется помощь, перейдите в основную категорию, выберите подходящий раздел и создайте новую тему.

- Форумы

- Удаление вирусов и помощь при шифровальщиках

- Помощь в удалении вирусов и вредоносного ПО

- Архив раздела "Удаление вирусов"

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

Вам необходимо обновить браузер или попробовать использовать другой.

Переводчик Google

- Статус

- В этой теме нельзя размещать новые ответы.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

На всякий случай прилагаю и лог Remover-аХм, заразились по новой.

Повторите инструкции из сообщения №2.

Вложения

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

после этого снова попробовал просканировал farbar-ом, результат тот же. Видимо он по новой перезаписывается откуда-то. Что ещё можно сделать? Повторить процедуры с отключенной сетью? Или есть способы удобнее (так придётся ехать на место, и делать всё локально). Удалённо было бы удобнее.Хм, заразились по новой.

Повторите инструкции из сообщения №2.

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

Сможете попробовать в безопасном режиме? (можно с поддержкой сети).снова попробовал просканировал farbar-ом, результат тот же

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

Попробую. Тоже ехать туда придётся, рдп не работает, только по ammy подключаюсь. Немного позже отпишусь.Сможете попробовать в безопасном режиме? (можно с поддержкой сети).

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

Попробовал в безопасном, и с сетью, и без, каждый раз предварительно пройдясь Avbr. Результат тот же. Пока пробую прогнать обычным AVZСможете попробовать в безопасном режиме? (можно с поддержкой сети).

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

Покажите логи Farbar, которые успели создаться.Результат тот же

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

Мельком их проглядел, вроде точно такие же как предыдущие...Покажите логи Farbar, которые успели создаться.

Может антивирус какой-нибудь бесплатный воткнуть?

Вложения

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

Это обязательно, конечно, после окончания лечения.Может антивирус какой-нибудь бесплатный воткнуть?

TortoiseSVN 1.11.0.28416 (64 bit) - ставили самостоятельно?

Примите к сведению - после выполнения скрипта (возможно) все открытые вкладки браузеров будут закрыты, произойдет выход из аккаунтов, временные файлы, корзина, история браузеров, куки и кэш будут очищены.

- Отключите до перезагрузки антивирус.

- Выделите следующий код:

Код:Start:: SystemRestore: On CreateRestorePoint: S2 backlh; C:\ProgramData\Logic Cramble\set.exe [X] <==== ВНИМАНИЕ S4 Snorler; C:\ProgramData\\Snorler\\Snorler.exe shuz -f "C:\ProgramData\\Snorler\\Snorler.dat" -l -a 2021-03-02 22:02 - 2021-03-02 22:02 - 000000000 __SHD C:\windows\McMwt 2021-03-02 22:02 - 2021-03-02 22:02 - 000000000 ____D C:\Program Files\360 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 __SHD C:\ProgramData\Driver Foundation Visions VHG 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 __SHD C:\Program Files (x86)\Zaxar 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\SysWOW64\Drivers\conhost.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\svchost.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\java.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\boy.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\script.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\olly.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\lsass2.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\lsass.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\kz.exe ExportKey: HKLM\SOFTWARE\Microsoft\Windows Defender\Exclusions EmptyTemp: Reboot: End:: - Скопируйте выделенный текст (правой кнопкой - Копировать).

- Запустите FRST (FRST64) от имени администратора.

- Нажмите Исправить (Fix) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Подробнее читайте в этом руководстве.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

По поводу антивируса - я имею в виду сейчас поставить, чтобы он не заражался по новой каждый разЭто обязательно, конечно, после окончания лечения.

TortoiseSVN 1.11.0.28416 (64 bit) - ставили самостоятельно?

Примите к сведению - после выполнения скрипта (возможно) все открытые вкладки браузеров будут закрыты, произойдет выход из аккаунтов, временные файлы, корзина, история браузеров, куки и кэш будут очищены.

Компьютер будет перезагружен автоматически.

- Отключите до перезагрузки антивирус.

- Выделите следующий код:

Код:Start:: SystemRestore: On CreateRestorePoint: S2 backlh; C:\ProgramData\Logic Cramble\set.exe [X] <==== ВНИМАНИЕ S4 Snorler; C:\ProgramData\\Snorler\\Snorler.exe shuz -f "C:\ProgramData\\Snorler\\Snorler.dat" -l -a 2021-03-02 22:02 - 2021-03-02 22:02 - 000000000 __SHD C:\windows\McMwt 2021-03-02 22:02 - 2021-03-02 22:02 - 000000000 ____D C:\Program Files\360 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 __SHD C:\ProgramData\Driver Foundation Visions VHG 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 __SHD C:\Program Files (x86)\Zaxar 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\SysWOW64\Drivers\conhost.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\svchost.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\java.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\windows\boy.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\script.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\olly.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\lsass2.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\lsass.exe 2021-03-02 22:01 - 2021-03-02 22:01 - 000000000 ___SH C:\ProgramData\kz.exe ExportKey: HKLM\SOFTWARE\Microsoft\Windows Defender\Exclusions EmptyTemp: Reboot: End::- Скопируйте выделенный текст (правой кнопкой - Копировать).

- Запустите FRST (FRST64) от имени администратора.

- Нажмите Исправить (Fix) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Подробнее читайте в этом руководстве.

TortoiseSVN - да, сам ставил, давно уже

Вложения

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

- Скачайте AdwCleaner (by Malwarebytes) и сохраните его на Рабочем столе.

- Запустите его (необходимо запускать через правую кн. мыши от имени администратора), нажмите кнопку "Scan" ("Запустить проверку") и дождитесь окончания сканирования.

- Когда сканирование будет завершено, отчет будет сохранен в следующем расположении: C:\AdwCleaner\Logs\AdwCleaner[Sxx].txt (где x - любая цифра).

- Прикрепите отчет к своему следующему сообщению.

Подробнее читайте в этом руководстве.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

- Скачайте AdwCleaner (by Malwarebytes) и сохраните его на Рабочем столе.

- Запустите его (необходимо запускать через правую кн. мыши от имени администратора), нажмите кнопку "Scan" ("Запустить проверку") и дождитесь окончания сканирования.

- Когда сканирование будет завершено, отчет будет сохранен в следующем расположении: C:\AdwCleaner\Logs\AdwCleaner[Sxx].txt (где x - любая цифра).

- Прикрепите отчет к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Вложения

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

Предустановленное ПО не отмечайте, остальное чистим:

Подробнее читайте в этом руководстве.

- Запустите повторно (если уже закрыли) AdwCleaner (by Malwarebytes) (программу необходимо запускать через правую кн. мыши от имени администратора).

- В меню Параметры включите дополнительно в разделе Действия по базовому восстановлению:

- Сбросить политики IE

- Сбросить политики Chrome

- В меню Информационная панель нажмите Запустить проверку.

- По окончании нажмите кнопку Карантин и дождитесь окончания удаления.

- Когда удаление будет завершено, отчет будет сохранен в следующем расположении: C:\AdwCleaner\Logs\AdwCleaner[Cxx].txt (где x - любая цифра).

- Прикрепите отчет к своему следующему сообщению.

- (Обратите внимание - C и S - это разные буквы).

Подробнее читайте в этом руководстве.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

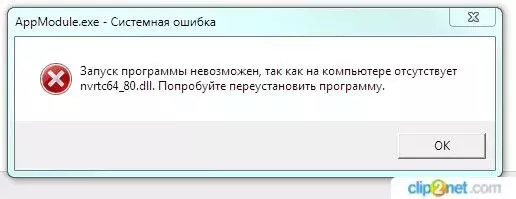

После этого папка C:\AdwCleaner\ пропала. Но через адресную строку открывается. И стала постоянно появляться ошибка:Предустановленное ПО не отмечайте, остальное чистим:

Внимание: Для успешного удаления нужна перезагрузка компьютера!!!

- Запустите повторно (если уже закрыли) AdwCleaner (by Malwarebytes) (программу необходимо запускать через правую кн. мыши от имени администратора).

- В меню Параметры включите дополнительно в разделе Действия по базовому восстановлению:

- Сбросить политики IE

- Сбросить политики Chrome

- В меню Информационная панель нажмите Запустить проверку.

- По окончании нажмите кнопку Карантин и дождитесь окончания удаления.

- Когда удаление будет завершено, отчет будет сохранен в следующем расположении: C:\AdwCleaner\Logs\AdwCleaner[Cxx].txt (где x - любая цифра).

- Прикрепите отчет к своему следующему сообщению.

- (Обратите внимание - C и S - это разные буквы).

Подробнее читайте в этом руководстве.

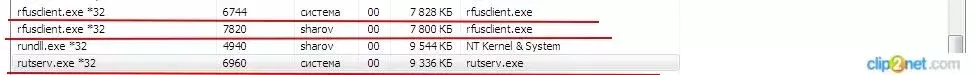

А ещё в диспетчере задач постоянно висят вот такипроцессы, и появляются снова, если их прибить

Вложения

Последнее редактирование:

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

Да, опять заразились.

Повторите ещё раз AV block remover.

Затем проверим уязвимые места:

Повторите ещё раз AV block remover.

Затем проверим уязвимые места:

- Загрузите SecurityCheck by glax24 & Severnyj, сохраните утилиту на Рабочем столе и извлеките из архива.

- Запустите двойным щелчком мыши (если Вы используете Windows XP) или из меню по щелчку правой кнопки мыши Запустить от имени администратора (если Вы используете Windows Vista/7/8/8.1/10)

- Если увидите предупреждение от вашего фаервола или SmartScreen относительно программы SecurityCheck, не блокируйте ее работу

- Дождитесь окончания сканирования, откроется лог в блокноте с именем SecurityCheck.txt

- Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt

- Прикрепите этот файл к своему следующему сообщению.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

Да, опять заразились.

Повторите ещё раз AV block remover.

Затем проверим уязвимые места:

- Загрузите SecurityCheck by glax24 & Severnyj, сохраните утилиту на Рабочем столе и извлеките из архива.

- Запустите двойным щелчком мыши (если Вы используете Windows XP) или из меню по щелчку правой кнопки мыши Запустить от имени администратора (если Вы используете Windows Vista/7/8/8.1/10)

- Если увидите предупреждение от вашего фаервола или SmartScreen относительно программы SecurityCheck, не блокируйте ее работу

- Дождитесь окончания сканирования, откроется лог в блокноте с именем SecurityCheck.txt

- Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt

- Прикрепите этот файл к своему следующему сообщению.

Вложения

- Сообщения

- 18,008

- Решения

- 5

- Реакции

- 3,987

Контроль учётных записей пользователя отключен (Уровень 1)

^Рекомендуется включить уровень по умолчанию: Win+R ввести UserAccountControlSettings и Enter^

Затем установите хотфиксы:

HotFix KB3177467 Внимание! Скачать обновления

HotFix KB3125574 Внимание! Скачать обновления

HotFix KB4012212 Внимание! Скачать обновления

HotFix KB4499175 Внимание! Скачать обновления

HotFix KB4474419 Внимание! Скачать обновления

HotFix KB4490628 Внимание! Скачать обновления

HotFix KB4539602 Внимание! Скачать обновления

Иначе лечение бесполезно.

^Рекомендуется включить уровень по умолчанию: Win+R ввести UserAccountControlSettings и Enter^

Затем установите хотфиксы:

HotFix KB3177467 Внимание! Скачать обновления

HotFix KB3125574 Внимание! Скачать обновления

HotFix KB4012212 Внимание! Скачать обновления

HotFix KB4499175 Внимание! Скачать обновления

HotFix KB4474419 Внимание! Скачать обновления

HotFix KB4490628 Внимание! Скачать обновления

HotFix KB4539602 Внимание! Скачать обновления

Иначе лечение бесполезно.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

Сделал. Теперь практически ни один сайт ни в одном браузере не открывается. Выдаёт ошибку ERR_FAILED. Пинг при этом проходит нормальноКонтроль учётных записей пользователя отключен (Уровень 1)

^Рекомендуется включить уровень по умолчанию: Win+R ввести UserAccountControlSettings и Enter^

Затем установите хотфиксы:

HotFix KB3177467 Внимание! Скачать обновления

HotFix KB3125574 Внимание! Скачать обновления

HotFix KB4012212 Внимание! Скачать обновления

HotFix KB4499175 Внимание! Скачать обновления

HotFix KB4474419 Внимание! Скачать обновления

HotFix KB4490628 Внимание! Скачать обновления

HotFix KB4539602 Внимание! Скачать обновления

Иначе лечение бесполезно.

MaxDamage

Участник

- Сообщения

- 67

- Реакции

- 1

Придётся поизвращаться, файлы выкладывать через телефон. Сайты так и не открываются. Причем некоторые, самые простенькие, например mydebianblog.blogspot.com - открываются. Не подскажете, в чем может быть причина?Ещё раз (надеюсь, последний) выполните AV block remover.

После перезагрузки - новый CollectionLog Автологером.

- Статус

- В этой теме нельзя размещать новые ответы.

Похожие темы

- Закрыта

- Ответы

- 2

- Просмотры

- 179

- Закрыта

- Ответы

- 11

- Просмотры

- 497

- Закрыта

- Ответы

- 2

- Просмотры

- 495

Поделиться: