Подцепил болячку когда скачивал с неизвостного сайта Word. Сегодня обнаружил что подцепил майнер. Расправился с ним путем неправильного набора названия антивируса и установки Dr. Web, однако болячка ушла не полностью. Прикладываю лог ( делаю это впервые, если что-то не так то просьба указать на ошибки). После чистки Dr. Web появилась возможность пользоваться поиском и перестал закрываться диспетчер задач, однако при закрытом диспетчере процессор всё также долбиться в 100% и плюсом ко всему он удаляет антивирус MalwareBytes.

Приложение

Как установить приложение на iOS

Смотрите видео ниже, чтобы узнать, как установить наш сайт в качестве веб-приложения на домашнем экране.

Примечание: Эта возможность может быть недоступна в некоторых браузерах.

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

Вам необходимо обновить браузер или попробовать использовать другой.

Решена После установки удаляется MalwareBytes

- Автор темы w0lfg4ng

- Дата начала

-

- Теги

- malwarebytes

- Статус

- В этой теме нельзя размещать новые ответы.

- Сообщения

- 14,922

- Решения

- 4

- Реакции

- 6,856

Всё правильно сделалиПрикладываю лог ( делаю это впервые, если что-то не так то просьба указать на ошибки).

Скачайте, распакуйте (в подпапку) и запустите AV block remover или с зеркала

По окончании всех процедур произойдет перезагрузка системы. Прикрепите созданный утилитой лог AV_block_remove.log к следующему сообщению.

Если не запускается, то переименуйте ее (например в AV_b_r.exe) или воспользуйтесь версией с случайным именем файла

Затем соберите свежие логи Автологером.

- Сообщения

- 14,922

- Решения

- 4

- Реакции

- 6,856

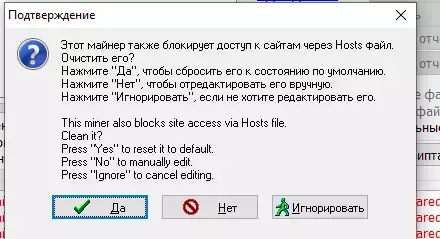

Странно, что предложила. Судя по вашим логам он чист. Возможно др. Веб подменил его на свою версию.

Просьба прикрепите к следующему сообщению файл.

И в принципе если и согласиться, то ничего плохого не будет, но в вашем случае можно проигнорировать.

Просьба прикрепите к следующему сообщению файл.

Код:

C:\Windows\System32\drivers\etc\hostsПрикладываю все файлы, которые Вы просили, файл host почему-то не мог прикрепить, пришлось архивировать.

upd. В утилите нажал проигнорировать.

upd. В утилите нажал проигнорировать.

Вложения

- Сообщения

- 16,810

- Решения

- 1

- Реакции

- 3,516

Продолжаем.

Файл Check_Browser_Lnk.log

из папки

Отчёт о работе в виде файла ClearLNK-<Дата>.log прикрепите к вашему следующему сообщению.

DAEMON Tools Ultra используете только для монтирования образов? Начиная с Win10 эта функция встроена в систему. Там что можно деинсталлировать.

Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО.

Выполните скрипт в AVZ (Файл - Выполнить скрипт):

Компьютер перезагрузится.

Для повторной диагностики запустите снова AutoLogger.

Прикрепите к следующему сообщению свежий CollectionLog.

Файл Check_Browser_Lnk.log

из папки

перетащите на утилиту ClearLNK....\AutoLogger\CheckBrowserLnk

Отчёт о работе в виде файла ClearLNK-<Дата>.log прикрепите к вашему следующему сообщению.

DAEMON Tools Ultra используете только для монтирования образов? Начиная с Win10 эта функция встроена в систему. Там что можно деинсталлировать.

Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО.

Выполните скрипт в AVZ (Файл - Выполнить скрипт):

Код:

begin

ExecuteFile('net.exe', 'stop tcpip /y', 0, 15000, true);

ClearQuarantineEx(true);

TerminateProcessByName('c:\programdata\mbhelper.exe');

QuarantineFile('c:\programdata\mbhelper.exe', '');

DeleteFile('c:\programdata\mbhelper.exe', '');

DeleteFile('C:\ProgramData\mbhelper.exe', '32');

RegKeyParamDel('HKEY_LOCAL_MACHINE', 'Software\Microsoft\Windows\CurrentVersion\Run', 'Malawrebytes Helper', '32');

CreateQurantineArchive(GetAVZDirectory + 'quarantine.zip');

ExecuteSysClean;

ExecuteWizard('SCU', 2, 3, true);

RebootWindows(true);

end.Компьютер перезагрузится.

Для повторной диагностики запустите снова AutoLogger.

Прикрепите к следующему сообщению свежий CollectionLog.

- Сообщения

- 14,922

- Решения

- 4

- Реакции

- 6,856

В вашем случае его подменил jv16 PowerToolsСтранно, что предложила. Судя по вашим логам он чист. Возможно др. Веб подменил его на свою версию.

Просьба прикрепите к следующему сообщению файл.

Кроме того у вас там две строки похоже пролеченные др. Вебом - закоментированные и с пометкой от веба.

Так что утилита правильно делала, что ругалась, хотя в вашем случае повторюсь там плохого нет. Лишние записи уже отключены.

И снова здрасвствуйте. Хочу сразу отметить: после сегодняшнего запуска антивирус просто-напросто появился и запустился ( речь о Malwarebytes ) и пришлось вместе с Dr.Web отключать защиту и в нем. Далее я провел все действия которые Вы мне написали, отчеты прилагаю. Однако после перезагрузки у меня запустился UEFI BIOS, из которого я просто вышел и компьютер запустился ( клавиатуру я не трогал ).

Теперь я заметил что пропустил один подпункт и перевыполнил скрипт закрыв абсолютно все программы, которые мог. UEFI не запустился.

P.S. Про возможность монтировать образы в самой винде не знал - спасибо, а DAEMON TOOLS деинсталлировал.

Теперь я заметил что пропустил один подпункт и перевыполнил скрипт закрыв абсолютно все программы, которые мог. UEFI не запустился.

P.S. Про возможность монтировать образы в самой винде не знал - спасибо, а DAEMON TOOLS деинсталлировал.

Вложения

- Сообщения

- 16,810

- Решения

- 1

- Реакции

- 3,516

Хорошо. Посмотрим ещё такие логи:

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

- Сообщения

- 16,810

- Решения

- 1

- Реакции

- 3,516

Примите к сведению - после выполнения скрипта (возможно) все открытые вкладки браузеров будут закрыты, произойдет выход из аккаунтов, временные файлы, корзина, история браузеров, куки и кэш будут очищены.

Подробнее читайте в этом руководстве.

- Отключите до перезагрузки антивирус.

- Выделите следующий код:

Код:Start:: CloseProcesses: SystemRestore: On CreateRestorePoint: HKLM\SOFTWARE\Microsoft\Windows Defender: [DisableAntiSpyware] Ограничение <==== ВНИМАНИЕ HKLM\SOFTWARE\Microsoft\Windows Defender: [DisableAntiVirus] Ограничение <==== ВНИМАНИЕ HKU\S-1-5-21-3257378594-1036198033-236219424-1001\...\Run: [DAEMON Tools Ultra Automount] => "E:\\DAEMON Tools Ultra\DTAgent.exe" -autorun (Нет файла) HKU\S-1-5-21-3257378594-1036198033-236219424-1001\...\MountPoints2: {ccb1c3bc-40f8-11ee-b808-581122c85b62} - "D:\setup.exe" GroupPolicy: Ограничение ? <==== ВНИМАНИЕ Policies: C:\ProgramData\NTUSER.pol: Ограничение <==== ВНИМАНИЕ Unlock: C:\Users\maksi\OneDrive\Рабочий стол\AutoLogger Unlock: C:\Users\maksi\OneDrive\Рабочий стол\AV_block_remover AlternateDataStreams: C:\Users\maksi\Application Data:00e481b5e22dbe1f649fcddd505d3eb7 [394] AlternateDataStreams: C:\Users\maksi\AppData\Roaming:00e481b5e22dbe1f649fcddd505d3eb7 [394] ExportKey: HKLM\SOFTWARE\Microsoft\Windows Defender\Exclusions EmptyTemp: Reboot: End:: - Скопируйте выделенный текст (правой кнопкой - Копировать).

- Запустите FRST (FRST64) от имени администратора.

- Нажмите Исправить (Fix) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Вообще, как я уже говорил, антивирус появился еще вчера, однако я его не запускал и хотел полностью закончить лечение. Вопрос лишь в том, что он появился потому что Вы как-то скриптом его установили или как? Просто не особо хочется в следующий раз столкнуться с проблемой что мне не дает его установить

Еще хочу заметить что именно в день появления вируса у меня сломался оверлей Nvidia GeForce Experience. Такое конечно случалось, однако он до сих пор не работает, просит перезапустить систему( не помогает ). Возможно, проблема в библиотеках visual С++.

Еще хочу заметить что именно в день появления вируса у меня сломался оверлей Nvidia GeForce Experience. Такое конечно случалось, однако он до сих пор не работает, просит перезапустить систему( не помогает ). Возможно, проблема в библиотеках visual С++.

- Сообщения

- 16,810

- Решения

- 1

- Реакции

- 3,516

Скриптом был удалён ложный Malwarebytes, который по-видимому и препятствовал работе нормального.Вы как-то скриптом его установили или как?

Возможно. Посоветуйтесь в системном разделе.Возможно, проблема в библиотеках visual С++.

Здесь в завершение:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.

Остальные утилиты лечения и папки можно просто удалить.

2.

- Загрузите SecurityCheck by glax24 & Severnyj, сохраните утилиту на Рабочем столе и извлеките из архива.

- Запустите из меню по щелчку правой кнопки мыши Запустить от имени администратора

- Если увидите предупреждение от вашего фаервола или SmartScreen относительно программы SecurityCheck, не блокируйте ее работу

- Дождитесь окончания сканирования, откроется лог в блокноте с именем SecurityCheck.txt

- Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt

- Прикрепите этот файл к своему следующему сообщению.

Огрмное спасибо за помощь, получается сам майнер всё-таки был удален Dr.Web'ом как я понял, однако остались ложные файлы и всякая дребедень по типу пользователя. Однако никогда не будет лишним перестраховаться. После этого сообщения сразу удалю Dr.Web и проверю компьютер Malwarebytes, слишком уже я ему доверяю и включу всю возможную для меня защиту)

Вложения

- Сообщения

- 16,810

- Решения

- 1

- Реакции

- 3,516

Исправьте по возможности:

Microsoft Visual Studio Code (User) v.1.82.2 Внимание! Скачать обновления

WinRAR 6.22 (64-разрядная) v.6.22.0 Внимание! Скачать обновления

Discord v.1.0.9015 Внимание! Скачать обновления

qBittorrent v.4.5.4 Внимание! Скачать обновления

Java 8 Update 351 (64-bit) v.8.0.3510.10 Внимание! Скачать обновления

^Удалите старую версию и установите новую (jre-8u391-windows-x64.exe - Windows Offline (64-bit))^

Читайте Рекомендации после удаления вредоносного ПО

Microsoft Visual Studio Code (User) v.1.82.2 Внимание! Скачать обновления

WinRAR 6.22 (64-разрядная) v.6.22.0 Внимание! Скачать обновления

Discord v.1.0.9015 Внимание! Скачать обновления

qBittorrent v.4.5.4 Внимание! Скачать обновления

Java 8 Update 351 (64-bit) v.8.0.3510.10 Внимание! Скачать обновления

^Удалите старую версию и установите новую (jre-8u391-windows-x64.exe - Windows Offline (64-bit))^

Читайте Рекомендации после удаления вредоносного ПО

- Сообщения

- 16,810

- Решения

- 1

- Реакции

- 3,516

Нет. Основная очистка была с помощью AVbr. Просто в системе был ещё один вредонос, на который AVbr не ориентирован.получается сам майнер всё-таки был удален Dr.Web'ом как я понял

- Статус

- В этой теме нельзя размещать новые ответы.

Похожие темы

В очереди на помощь

Звуковые проблемы после установки iZotope Ozone 11

- Ответы

- 2

- Просмотры

- 344

- Закрыта

- Ответы

- 9

- Просмотры

- 628

- Ответы

- 6

- Просмотры

- 605

Поделиться:

, а ещё предложил выполнить такое действие, скажите пожалуйста, что выбрать?

, а ещё предложил выполнить такое действие, скажите пожалуйста, что выбрать?