SNS-amigo

SNS System Watch Freelance reporter

- Сообщения

- 4,873

- Решения

- 2

- Реакции

- 6,502

Шифровальщик-вымогатель Ransom32: JavaScript-вымогатель

Специалисты компании Emsisoft зафиксировали появление нового семейства программ-вымогателей, получивших название Ransom32. Проникая на компьютеры жертв они шифруют их файлы, воспользовавшись легитимными возможностями технологий JavaScript, WinRAR SFX и Bitcoin.

Использование JavaScript делает данный вымогатель кроссплатформенным, т.е. он может использоваться для Windows, Linux и Apple OS X. Ключевой особенностью Ransom32 является модель распространения SaaS (Software as a service), а для получения доступа к админ-панели управления вредоносом и его генерации нужно всего лишь указать адрес своего кошелька Bitcoin.

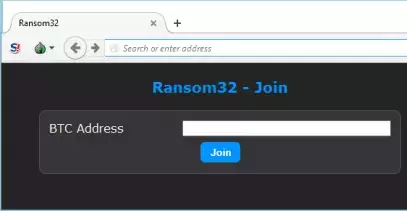

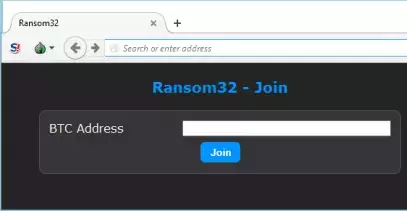

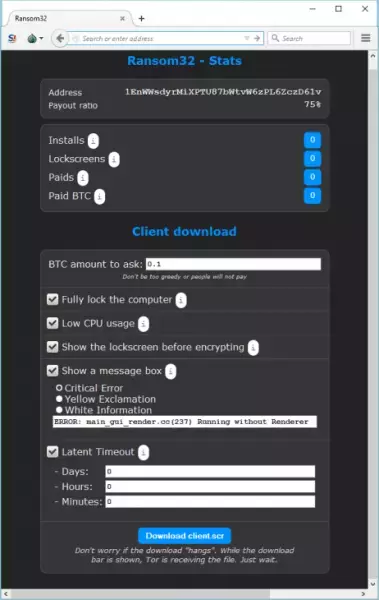

Рис.1. Скриншот окна браузера Tor, в котором предлагается ввести BTC-адрес

Метод распространения: классический способ — через вредоносные вложения в спамовые электронные письма.

Вредоносный файл размещается внутри эл.письма, замаскированного под неоплаченный счёт, уведомление о доставке, и т.п. Когда жертва скачает и запустит такой файл, то он связывается с сервером управления и получает команду на загрузку вредоноса Ransom32. Загруженный файл представляет собой самораспаковывающийся SFX-архив, при автоматической распаковке извлекающий набор инструментов для шифрования.

Злоумышленники выбрали высокий уровень анонимности для работы с Ransom32, для связи со своим управляющим C&C-сервером вымогатель использует анонимную сеть Tor, а оплата выкупа осуществляется в биткоинах.

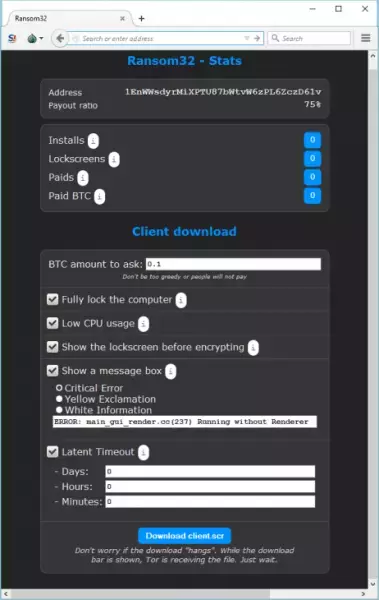

Рис.2. Скриншот окна для генерации и отправки архива с файлами вредоноса вымогателям

Здесь мы видим адрес электронного кошелька оператора (владельца), статистику зараженных компьютеров, сумму уже полученных средств от пострадавших, и настраиваемые параметры вредоноса. На данном скриншоте, как мы видим, всё по нулям, т.к. образец окна получен специалистами ЭмСиСофт.

После нажатия на кнопку "Download client.scr" для оператора будет сгенерирован архив с файлами вредоноса с указанными им в панели управления параметрами. Этот архив будет иметь размер порядка 22Мб, что существенно отличает его от других вредоносов-вымогателей с архивом весом около 1Мб.

Вредонос использует скриптовый язык WinRAR для автоматической распаковки содержимого архива во временную директорию, затем запускает на исполнение файл chrome.exe.

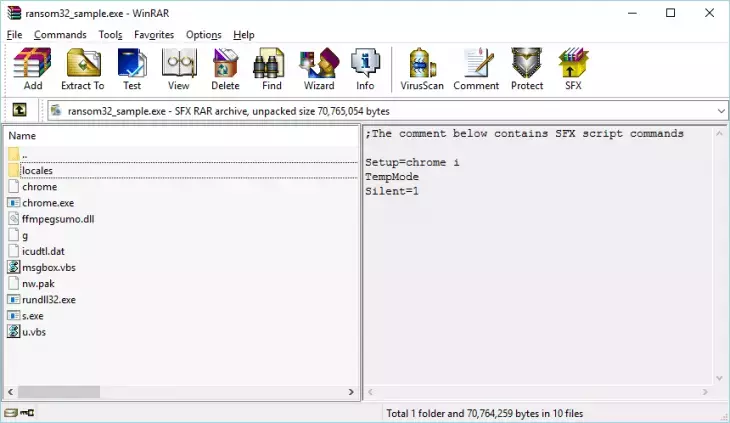

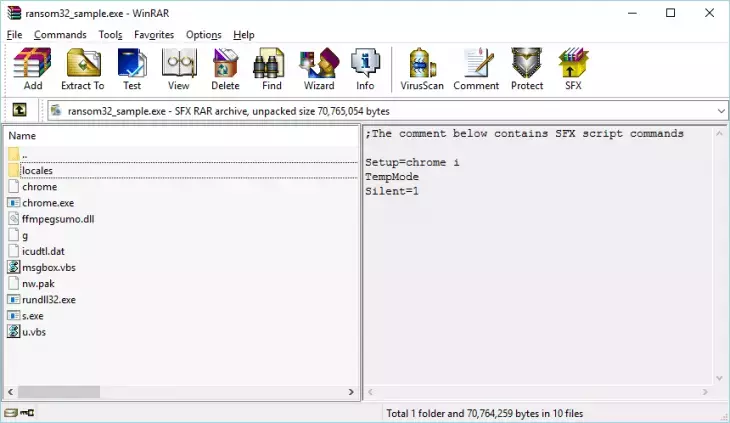

Описание содержимого архива

Файлы из архива имеют следующее предназначение:

- файл "chrome" содержит копию лицензионного соглашения GPL;

- файл "chrome.exe" это приложение NW.js и код вредоноса, а также среда framework для его успешной работы;

- файлы "ffmpegsumo.dll", "nw.pak", "icudtl.dat" и "locales" содержат данные, нужные NW.js для работы;

- файл "rundll32.exe" это переименованная копия файла клиента Tor;

- файл "s.exe" это переименованная копия файла набора Optimum X Shortcut, для создания и управления ярлыками на Рабочем столе и в меню Пуск;

- файл "g" это конфигурационный файл управления вредоносом;

- файл "msgbox.vbs" это небольшой скрипт для настройки popup-окна.

- файл "u.vbs" это небольшой скрипт для зачистки всех файлов в рабочей директории вредоноса.

Необходимо заметить, что NW.js (Node-WebKit) — это легитимный кроссплатформенный фреймворк, позволяющий создавать приложения с использованием популярных веб-технологий, как HTML, CSS и JavaScript. Платформа основана на Chromium и Node.js и работает в обход обычной песочницы JavaScript.

Рис.3. Файлы внутри SFX-архива

Требование выкупа

После исполнения файла вымогателя в системе, он извлечет все вышеперечисленные файлы в директорию с временными файлами. Потом скопирует себя в директорию %AppData%\Chrome Browser. Использует файл s.exe для создания ярлыка в директории автозапуска пользователя с названием «ChromeService». Далее вредонос запустит файл клиента Tor для подключения к C&C-серверу. После его уже отобразит пользователю сообщение с требованием выкупа.

Рис.4. Окно с требованием выкупа

После этого вредонос Ransom32 начинает поиск и шифрование файлов следующих расширений:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .sav, .spv, .grle, .mlx, .sv5, .game, .slot, .dwg, .dxf, .c, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .csv, .efx, .sdf, .vcf, .xml, .ses, .dat

При этом Ransom32 не шифрует файлы в директориях с названиями:

:\windows\

:\winnt\

programdata\

boot\

temp\

tmp\

$recycle.bin\

Шифрование файлов осуществляется с помощью симметричного алгоритма AES и 128-битного ключа в блочном режиме CTR. Для каждого файла генерируется новый ключ шифрования. Он шифруется с использованием алгоритма RSA и публичного ключа, загружаемого с C&C-сервера при первом подключении. Зашифрованный публичным ключом ключ AES сохраняется вместе с данными зашифрованного файла.

Вредонос-вымогатель предлагает жертве расшифровать один файл для демонстрации того, что эта процедура реально возможна. При этом вредПО отправит на C&C-сервер зашифрованный ключ AES указанного файла и получит расшифрованную версию ключа.

Если жертва вымогательства не заплатит требуемую сумму за 7 дней, то, как написано в вымогательском окне, все ключи дешифровки будут уничтожены.

Специалисты компании Emsisoft зафиксировали появление нового семейства программ-вымогателей, получивших название Ransom32. Проникая на компьютеры жертв они шифруют их файлы, воспользовавшись легитимными возможностями технологий JavaScript, WinRAR SFX и Bitcoin.

Использование JavaScript делает данный вымогатель кроссплатформенным, т.е. он может использоваться для Windows, Linux и Apple OS X. Ключевой особенностью Ransom32 является модель распространения SaaS (Software as a service), а для получения доступа к админ-панели управления вредоносом и его генерации нужно всего лишь указать адрес своего кошелька Bitcoin.

Рис.1. Скриншот окна браузера Tor, в котором предлагается ввести BTC-адрес

Метод распространения: классический способ — через вредоносные вложения в спамовые электронные письма.

Вредоносный файл размещается внутри эл.письма, замаскированного под неоплаченный счёт, уведомление о доставке, и т.п. Когда жертва скачает и запустит такой файл, то он связывается с сервером управления и получает команду на загрузку вредоноса Ransom32. Загруженный файл представляет собой самораспаковывающийся SFX-архив, при автоматической распаковке извлекающий набор инструментов для шифрования.

Злоумышленники выбрали высокий уровень анонимности для работы с Ransom32, для связи со своим управляющим C&C-сервером вымогатель использует анонимную сеть Tor, а оплата выкупа осуществляется в биткоинах.

Рис.2. Скриншот окна для генерации и отправки архива с файлами вредоноса вымогателям

Здесь мы видим адрес электронного кошелька оператора (владельца), статистику зараженных компьютеров, сумму уже полученных средств от пострадавших, и настраиваемые параметры вредоноса. На данном скриншоте, как мы видим, всё по нулям, т.к. образец окна получен специалистами ЭмСиСофт.

После нажатия на кнопку "Download client.scr" для оператора будет сгенерирован архив с файлами вредоноса с указанными им в панели управления параметрами. Этот архив будет иметь размер порядка 22Мб, что существенно отличает его от других вредоносов-вымогателей с архивом весом около 1Мб.

Вредонос использует скриптовый язык WinRAR для автоматической распаковки содержимого архива во временную директорию, затем запускает на исполнение файл chrome.exe.

Описание содержимого архива

Файлы из архива имеют следующее предназначение:

- файл "chrome" содержит копию лицензионного соглашения GPL;

- файл "chrome.exe" это приложение NW.js и код вредоноса, а также среда framework для его успешной работы;

- файлы "ffmpegsumo.dll", "nw.pak", "icudtl.dat" и "locales" содержат данные, нужные NW.js для работы;

- файл "rundll32.exe" это переименованная копия файла клиента Tor;

- файл "s.exe" это переименованная копия файла набора Optimum X Shortcut, для создания и управления ярлыками на Рабочем столе и в меню Пуск;

- файл "g" это конфигурационный файл управления вредоносом;

- файл "msgbox.vbs" это небольшой скрипт для настройки popup-окна.

- файл "u.vbs" это небольшой скрипт для зачистки всех файлов в рабочей директории вредоноса.

Необходимо заметить, что NW.js (Node-WebKit) — это легитимный кроссплатформенный фреймворк, позволяющий создавать приложения с использованием популярных веб-технологий, как HTML, CSS и JavaScript. Платформа основана на Chromium и Node.js и работает в обход обычной песочницы JavaScript.

Рис.3. Файлы внутри SFX-архива

Требование выкупа

После исполнения файла вымогателя в системе, он извлечет все вышеперечисленные файлы в директорию с временными файлами. Потом скопирует себя в директорию %AppData%\Chrome Browser. Использует файл s.exe для создания ярлыка в директории автозапуска пользователя с названием «ChromeService». Далее вредонос запустит файл клиента Tor для подключения к C&C-серверу. После его уже отобразит пользователю сообщение с требованием выкупа.

Рис.4. Окно с требованием выкупа

После этого вредонос Ransom32 начинает поиск и шифрование файлов следующих расширений:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .sav, .spv, .grle, .mlx, .sv5, .game, .slot, .dwg, .dxf, .c, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .csv, .efx, .sdf, .vcf, .xml, .ses, .dat

При этом Ransom32 не шифрует файлы в директориях с названиями:

:\windows\

:\winnt\

programdata\

boot\

temp\

tmp\

$recycle.bin\

Шифрование файлов осуществляется с помощью симметричного алгоритма AES и 128-битного ключа в блочном режиме CTR. Для каждого файла генерируется новый ключ шифрования. Он шифруется с использованием алгоритма RSA и публичного ключа, загружаемого с C&C-сервера при первом подключении. Зашифрованный публичным ключом ключ AES сохраняется вместе с данными зашифрованного файла.

Вредонос-вымогатель предлагает жертве расшифровать один файл для демонстрации того, что эта процедура реально возможна. При этом вредПО отправит на C&C-сервер зашифрованный ключ AES указанного файла и получит расшифрованную версию ключа.

Если жертва вымогательства не заплатит требуемую сумму за 7 дней, то, как написано в вымогательском окне, все ключи дешифровки будут уничтожены.