Качал вечером скрипты для сампа, видимо скачал какой-то вирус. Вчера у меня в Delivery Club были попытки сделать заказы с моей карты. Сегодня Windows Defender начал ругаться на какой-то вирус, я применил удаление, после чего у меня пропал ярлык steam, хотя папка со всеми данными была нетронута, я попробовал запустить стим по приложению из папки, ничего не происходило, удалил полностью steam скачал новый, начал заходить на аккаунт и обнаружил что еще и почту взломали.

Приложение

Как установить приложение на iOS

Смотрите видео ниже, чтобы узнать, как установить наш сайт в качестве веб-приложения на домашнем экране.

Примечание: Эта возможность может быть недоступна в некоторых браузерах.

Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нём некорректно.

Вам необходимо обновить браузер или попробовать использовать другой.

Вам необходимо обновить браузер или попробовать использовать другой.

- Статус

- В этой теме нельзя размещать новые ответы.

Vvvyg

Ассоциация VN

- Сообщения

- 292

- Реакции

- 130

Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО.

Выполните скрипт в АВЗ из папки Autologger (Файл - Выполнить скрипт):

Компьютер перезагрузится.

После перезагрузки выполните такой скрипт:

Файл quarantine.7z из папки с распакованной утилитой AVZ отправьте с помощью этой формы или (если размер архива превышает 10 MB) на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: malware в теле письма.

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да (Yes) для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

Выполните скрипт в АВЗ из папки Autologger (Файл - Выполнить скрипт):

Код:

begin

TerminateProcessByName('c:\melonitylibs\useroobebroker.exe');

QuarantineFile('C:\MelonityLibs\Registry.exe', '');

QuarantineFile('C:\MelonityLibs\root.exe', '');

QuarantineFile('c:\melonitylibs\useroobebroker.exe', '');

QuarantineFileF('c:\melonitylibs', '*.exe, *.dll, *.sys, *.bat, *.vbs, *.ps1, *.js*, *.tmp*', true, '', 0 , 0);

DeleteFile('C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\SearchIndexer.exe', '32');

DeleteFile('C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\SearchIndexer.exe', '64');

DeleteFile('C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\steamwebhelper.exe', '32');

DeleteFile('C:\MelonityLibs\Registry.exe', '32');

DeleteFile('C:\MelonityLibs\Registry.exe', '64');

DeleteFile('C:\MelonityLibs\root.exe', '32');

DeleteFile('C:\MelonityLibs\root.exe', '64');

DeleteFile('c:\melonitylibs\useroobebroker.exe', '');

DeleteFile('C:\MelonityLibs\UserOOBEBroker.exe', '32');

DeleteFile('C:\MelonityLibs\UserOOBEBroker.exe', '64');

DeleteFileMask('c:\melonitylibs', '*', true);

DeleteDirectory('c:\melonitylibs');

RegKeyParamDel('HKEY_CURRENT_USER', 'Software\Microsoft\Windows\CurrentVersion\Run', 'Registry', '32');

RegKeyParamDel('HKEY_CURRENT_USER', 'Software\Microsoft\Windows\CurrentVersion\Run', 'Registry', '64');

RegKeyParamDel('HKEY_CURRENT_USER', 'Software\Microsoft\Windows\CurrentVersion\Run', 'root', '32');

RegKeyParamDel('HKEY_CURRENT_USER', 'Software\Microsoft\Windows\CurrentVersion\Run', 'root', '64');

RegKeyParamDel('HKEY_CURRENT_USER', 'Software\Microsoft\Windows\CurrentVersion\Run', 'UserOOBEBroker', '32');

RegKeyParamDel('HKEY_CURRENT_USER', 'Software\Microsoft\Windows\CurrentVersion\Run', 'UserOOBEBroker', '64');

DeleteSchedulerTask('UserOOBEBrokerU');

ExecuteSysClean;

ExecuteWizard('SCU', 3, 3, true);

RebootWindows(true);

end.После перезагрузки выполните такой скрипт:

Код:

begin

DeleteFile(GetAVZDirectory+'quarantine.7z');

ExecuteFile(GetAVZDirectory+'7za.exe', 'a -mx9 -pmalware quarantine .\Quarantine\*', 1, 300000, false);

end.Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с вашей операционной системой. Если вы не уверены, какая версия подойдет для вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на вашей системе.

Когда программа запустится, нажмите Да (Yes) для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

Подробнее читайте в этом руководстве.

@Vvvyg,

begin

TerminateProcessByName('c:\melonitylibs\useroobebroker.exe');

QuarantineFile('C:\MelonityLibs\Registry.exe', '');

QuarantineFile('C:\MelonityLibs\root.exe', '');

QuarantineFile('c:\melonitylibs\useroobebroker.exe', '');

QuarantineFileF('c:\melonitylibs', '.exe, *.dll, *.sys, *.bat, *.vbs, *.ps1, *.js, .tmp', true, '', 0 , 0);

DeleteFile('C:\MelonityLibs\Registry.exe', '32');

DeleteFile('C:\MelonityLibs\Registry.exe', '64');

DeleteFile('C:\MelonityLibs\root.exe', '32');

DeleteFile('C:\MelonityLibs\root.exe', '64');

DeleteFile('c:\melonitylibs\useroobebroker.exe', '');

DeleteFile('C:\MelonityLibs\UserOOBEBroker.exe', '32');

DeleteFile('C:\MelonityLibs\UserOOBEBroker.exe', '64');

DeleteFileMask('c:\melonitylibs', '*', true);

DeleteDirectory('c:\melonitylibs');

А можно как-то это не трогать? Просто это софт на доту, юзаю его очень давно, не думаю что это из-за него.

begin

TerminateProcessByName('c:\melonitylibs\useroobebroker.exe');

QuarantineFile('C:\MelonityLibs\Registry.exe', '');

QuarantineFile('C:\MelonityLibs\root.exe', '');

QuarantineFile('c:\melonitylibs\useroobebroker.exe', '');

QuarantineFileF('c:\melonitylibs', '.exe, *.dll, *.sys, *.bat, *.vbs, *.ps1, *.js, .tmp', true, '', 0 , 0);

DeleteFile('C:\MelonityLibs\Registry.exe', '32');

DeleteFile('C:\MelonityLibs\Registry.exe', '64');

DeleteFile('C:\MelonityLibs\root.exe', '32');

DeleteFile('C:\MelonityLibs\root.exe', '64');

DeleteFile('c:\melonitylibs\useroobebroker.exe', '');

DeleteFile('C:\MelonityLibs\UserOOBEBroker.exe', '32');

DeleteFile('C:\MelonityLibs\UserOOBEBroker.exe', '64');

DeleteFileMask('c:\melonitylibs', '*', true);

DeleteDirectory('c:\melonitylibs');

А можно как-то это не трогать? Просто это софт на доту, юзаю его очень давно, не думаю что это из-за него.

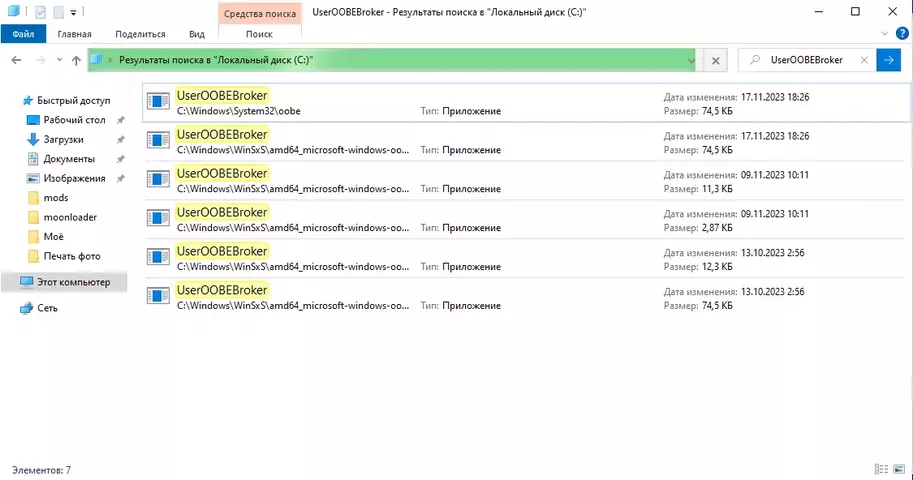

Данного файла нет по пути который вы указали, скрытые файлы вижу.Хорошо, скрипт не выполняем тогда. Проверьте файл C:\MelonityLibs\UserOOBEBroker.exe на virustotal.com и дайте ссылку на результат проверки.

И, далее, логи Farbar Recovery Scan Tool сделайте.

Что за скрипты скачивали, запускали их?

Скачивал lua скрипты, да запускал.

А этого вообще не понял(логи Farbar Recovery Scan Tool сделайте.

Вложения

Смотрите первое моё сообщение, в конце - как сделать логи Farbar Recovery Scan Tool.

Вложения

Vvvyg

Ассоциация VN

- Сообщения

- 292

- Реакции

- 130

Файл C:\MelonityLibs\UserOOBEBroker.exe уже отсутствует. Проверяли чем-то, удаляли?

Выделите следующий код:

Выделите следующий код:

Код:

Start::

HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [SearchIndexer] => "C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\SearchIndexer.exe" (Нет файла) <==== ВНИМАНИЕ

HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [root] => "C:\MelonityLibs\root.exe" (Нет файла)

HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [Registry] => "C:\MelonityLibs\Registry.exe" (Нет файла)

HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [UserOOBEBroker] => "C:\MelonityLibs\UserOOBEBroker.exe" (Нет файла)

HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [steamwebhelper] => "C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\steamwebhelper.exe" (Нет файла)

Folder: C:\MelonityLibs

Folder: C:\Games\SteamLibrary\bin\hueta

Virustotal: C:\Users\PNZ\AppData\Local\Programs\Opera GX\assistant\browser_assistant.exe

Virustotal: C:\Games\SteamLibrary\bin\hueta\data\user.exe

Virustotal: C:\Games\SteamLibrary\bin\hueta\gta_sa.exe

FirewallRules: [TCP Query User{701DEED1-AF6B-4912-892F-A05E3C3EC915}C:\games\arizona games\bin\hueta\gta_sa.exe] => (Allow) C:\games\arizona games\bin\hueta\gta_sa.exe => Нет файла

FirewallRules: [UDP Query User{77204F88-CBCA-4282-BDD9-ED9128ABB696}C:\games\arizona games\bin\hueta\gta_sa.exe] => (Allow) C:\games\arizona games\bin\hueta\gta_sa.exe => Нет файла

FirewallRules: [TCP Query User{EF473FC2-1DDA-43EB-930E-BD6AB4C24211}D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe] => (Allow) D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe => Нет файла

FirewallRules: [UDP Query User{67D81174-7FB5-4B0F-B070-9D403D21A1FC}D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe] => (Allow) D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe => Нет файла

End::- Скопируйте выделенный текст (правой кнопкой - Копировать).

- Запустите FRST (FRST64) от имени администратора.

- Нажмите Исправить (Fix) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению.

Последнее редактирование модератором:

Defender Win проверял, может он снес.Файл C:\MelonityLibs\UserOOBEBroker.exe уже отсутствует. Проверяли чем-то, удаляли?

Выделите следующий код:

Код:Start:: HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [SearchIndexer] => "C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\SearchIndexer.exe" (Нет файла) <==== ВНИМАНИЕ HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [root] => "C:\MelonityLibs\root.exe" (Нет файла) HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [Registry] => "C:\MelonityLibs\Registry.exe" (Нет файла) HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [UserOOBEBroker] => "C:\MelonityLibs\UserOOBEBroker.exe" (Нет файла) HKU\S-1-5-21-3073880988-3178130671-1890708026-1001\...\Run: [steamwebhelper] => "C:\Intel\iGfx\XeFX\Spider-Man.exe_105624\steamwebhelper.exe" (Нет файла) Folder: C:\MelonityLibs Folder: C:\Games\SteamLibrary\bin\hueta Virustotal: C:\Users\PNZ\AppData\Local\Programs\Opera GX\assistant\browser_assistant.exe Virustotal: C:\Games\SteamLibrary\bin\hueta\data\user.exe Virustotal: C:\Games\SteamLibrary\bin\hueta\gta_sa.exe FirewallRules: [TCP Query User{701DEED1-AF6B-4912-892F-A05E3C3EC915}C:\games\arizona games\bin\hueta\gta_sa.exe] => (Allow) C:\games\arizona games\bin\hueta\gta_sa.exe => Нет файла FirewallRules: [UDP Query User{77204F88-CBCA-4282-BDD9-ED9128ABB696}C:\games\arizona games\bin\hueta\gta_sa.exe] => (Allow) C:\games\arizona games\bin\hueta\gta_sa.exe => Нет файла FirewallRules: [TCP Query User{EF473FC2-1DDA-43EB-930E-BD6AB4C24211}D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe] => (Allow) D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe => Нет файла FirewallRules: [UDP Query User{67D81174-7FB5-4B0F-B070-9D403D21A1FC}D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe] => (Allow) D:\steamlibrary\steamapps\common\cyberpunk 2077\bin\x64\cyberpunk2077.exe => Нет файла End:: {/CODE] [LIST] [*]Скопируйте выделенный текст (правой кнопкой - Копировать). [*]Запустите FRST (FRST64) от имени администратора. [*]Нажмите [B]Исправить[/B] ([B]Fix[/B]) один раз (!) и подождите. Программа создаст лог-файл (Fixlog.txt). Прикрепите его к своему следующему сообщению. [/LIST] Компьютер может быть перезагружен.

Вложения

Vvvyg

Ассоциация VN

- Сообщения

- 292

- Реакции

- 130

Значит. не зря я скриптом хотел этот файл удалить.

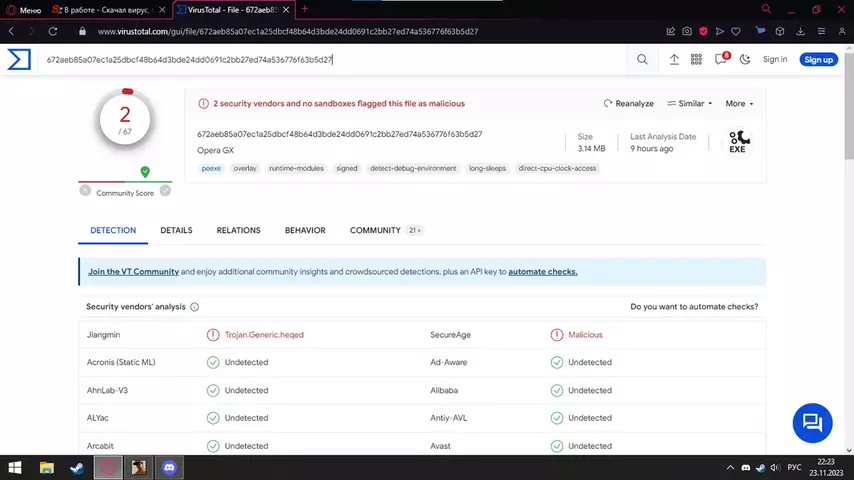

Проверьте на virustotal.com файл C:\Users\PNZ\AppData\Local\Programs\Opera GX\assistant\browser_assistant.exe и приведите ссылку на результат.

Не нужно полностью цитировать сообщения, просто пишите в окне ответа.

Проверьте на virustotal.com файл C:\Users\PNZ\AppData\Local\Programs\Opera GX\assistant\browser_assistant.exe и приведите ссылку на результат.

Не нужно полностью цитировать сообщения, просто пишите в окне ответа.

Vvvyg

Ассоциация VN

- Сообщения

- 292

- Реакции

- 130

Видно, что файл C:\Users\PNZ\AppData\Local\Programs\Opera GX\assistant\browser_assistant.exe тоже удалён защитником.

Меняйте пароли. на всех ресурсах, могли увести.

Ваш " софт на доту," оказался набором троянов и стилеров.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите. Логи, карантин и другие файлы, созданные программой, будут удалены.

Компьютер перезагрузится.

Меняйте пароли. на всех ресурсах, могли увести.

Ваш " софт на доту," оказался набором троянов и стилеров.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите. Логи, карантин и другие файлы, созданные программой, будут удалены.

Компьютер перезагрузится.

Vvvyg

Ассоциация VN

- Сообщения

- 292

- Реакции

- 130

Это уже другой файл, чистый, от Opera. На него ложное срабатывание 2-х антивирусов. Троян удалил Защитник, это видно в последнем addition.txt:

А потом уже на его месте оказался чистый файл, после обновления Opera.Date: 2023-11-23 12:22:22

Description:

Программа Антивирусная программа Microsoft Defender обнаружила вредоносные или другие потенциально нежелательные программы.

Чтобы узнать больше, см. приведенные далее сведения.

Имя: Program:Win32/Wacapew.C!ml

ИД: 265744

Серьезность: Высокий

Категория: Изменение параметров

Путь: file:_C:\Users\PNZ\AppData\Local\Programs\Opera GX\assistant\browser_assistant.exe; regkey:_HKCU@S-1-5-21-3073880988-3178130671-1890708026-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN\\Opera GX Browser Assistant; runkey:_HKCU@S-1-5-21-3073880988-3178130671-1890708026-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN\\Opera GX Browser Assistant

Начало обнаружения: Локальный компьютер

Тип обнаружения: FastPath

Источник обнаружения: Защита в реальном времени:

Пользователь: DESKTOP-K02S5NK\PNZ

Название процесса: C:\Windows\explorer.exe

Версия службы анализа безопасности: AV: 1.401.1036.0, AS: 1.401.1036.0, NIS: 1.401.1036.0

Версия подсистемы: AM: 1.1.23100.2009, NIS: 1.1.23100.2009

- Загрузите SecurityCheck by glax24 & Severnyj, сохраните утилиту на Рабочем столе и извлеките из архива.

- Запустите из меню по щелчку правой кнопки мыши Запустить от имени администратора

- Если увидите предупреждение от вашего фаервола или SmartScreen относительно программы SecurityCheck, не блокируйте ее работу

- Дождитесь окончания сканирования, откроется лог в блокноте с именем SecurityCheck.txt

- Если Вы закрыли Блокнот, то найти этот файл можно в корне системного диска в папке с именем SecurityCheck, например C:\SecurityCheck\SecurityCheck.txt

- Прикрепите этот файл к своему следующему сообщению.

Vvvyg

Ассоциация VN

- Сообщения

- 292

- Реакции

- 130

Одна рекомендация, иногда помогает в последний момент остановиться и не запустить что-то нехорошее.Запрос на повышение прав для администраторов отключен

^Рекомендуется включить уровень по умолчанию: Win+R ввести UserAccountControlSettings и Enter^

И осторожнее с кряками, ребилдами, и прочим, результат их запуска часто превосходит ожидания.

- Статус

- В этой теме нельзя размещать новые ответы.

Похожие темы

- Закрыта

- Ответы

- 2

- Просмотры

- 384

- Ответы

- 14

- Просмотры

- 4K

- Закрыта

- Ответы

- 7

- Просмотры

- 381

Поделиться: