И снова о вредоносной рекламе на популярных сайтах

Не так давно была шумиха с известным сайтом, требовавшим от пользователей отключить блокировщики рекламы, чтобы иметь возможность читать новости с сайтов. Как оказалось, и реклама там была не простая, а с загрузкой вредоносов. Владельцы потом подсуетились, убрали рекламу и извинились перед читателями. Дурной пример, как известно, заразителен, потому на просторах Интернета вы можете встретить подобные рекламоносные извраты даже на очень популярных и всем известных сайтах.

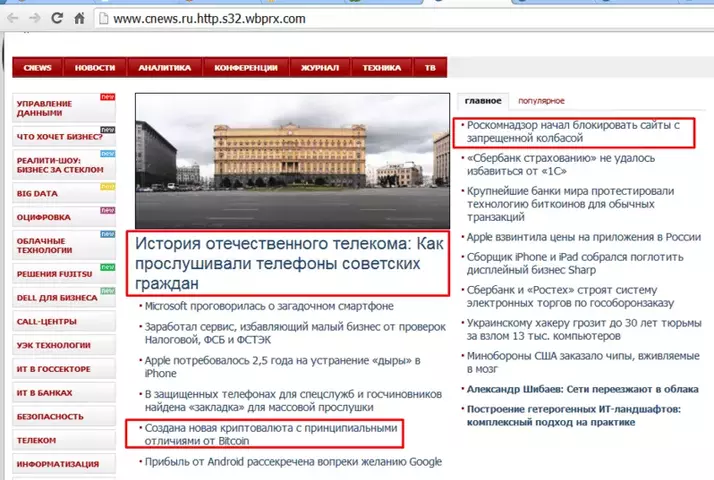

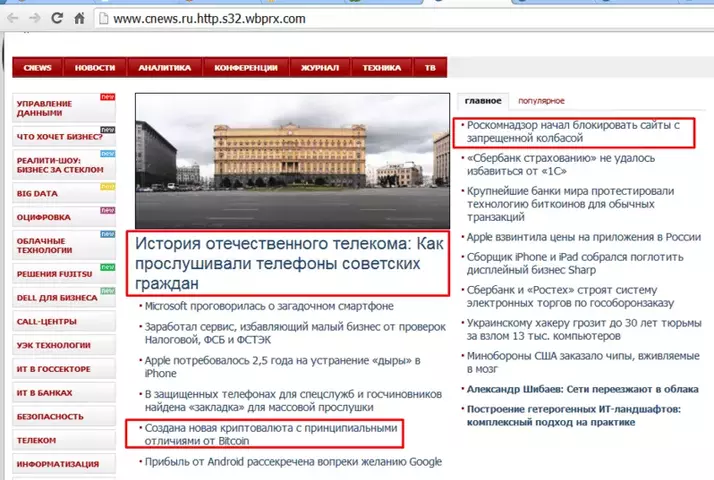

И вот сегодня, читая новости, я обнаружил такое же на всем известном ресурсе о высоких технологиях cnew.ru

Началось с того, что этот ресурс нежданно-негаданно оказался заблокирован Роскомнадзором (см. скриншот).

Меня заинтересовало, что такое на сайте могло подвигнуть РКН на такой шаг. Вооружившись средством для обхода блокировки, я решил выяснить, какой материал оказался решающим. Статей-кандидатов оказалось несколько. Я стал открывать каждую, которая мне показалась кандидатом на теоретическую блокировку, и читать ее.

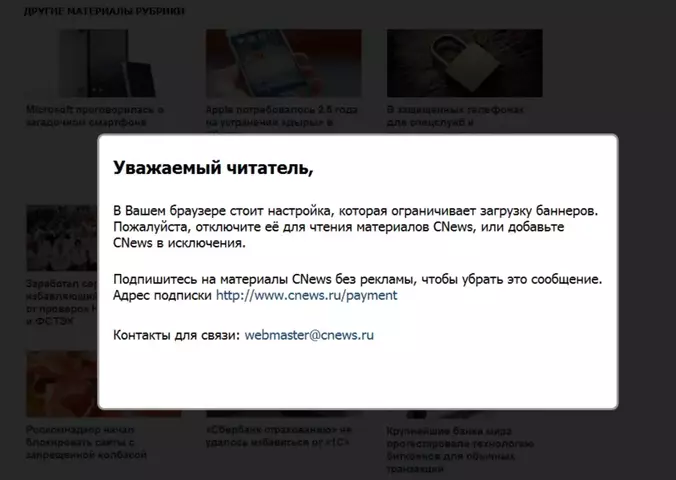

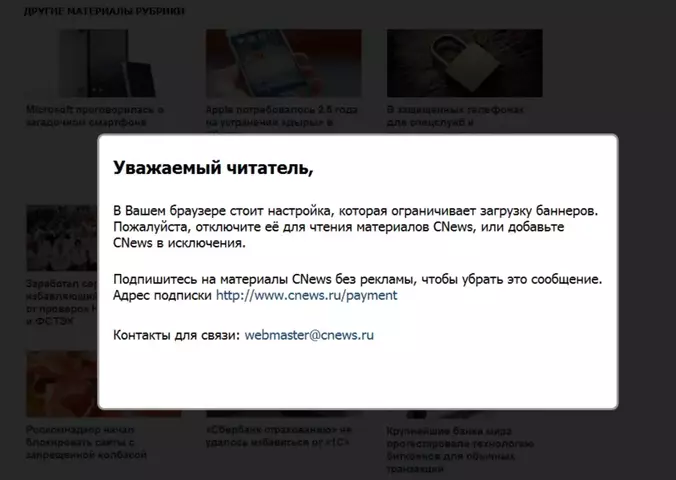

И тут я обнаружил требование якобы владельцев сайта

www.cnews.ru немедленно выключить программу, ограничивающую загрузку баннеров, и оформить подписку на материалы сайта.

В Вашем браузере стоит настройка, которая ограничивает загрузку баннеров. Пожалуйста, отключите её для чтения материалов CNews, или добавьте CNews в исключения.

Подпишитесь на материалы CNews без рекламы, чтобы убрать это сообщение.

Адрес подписки Интернет-издание о высоких технологиях - CNews

Контакты для связи: webmaster@cnews.ru

То есть, буквально повторилась ситуация с другим известным сайтом, что я описал вначале. Таким образом, причина блокировки сайта Роскомнадзором была найдена.

Для теста, конечно, блокировщик рекламы

AdMuncher я отключил, но кликать по каждой рекламе на сайте не стал, т.к. поиск вредоносного кода в баннерах сайта в задачу не входил, да и тема эта для другой статьи.

PS. Надеюсь, что владельцы www.cnews.ru вскоре сами смогут решить данную проблему и обелить себя в глазах РКН.

Читателям новостей популярных ресурсов надо быть осторожнее и при обнаружении подобного требования "немедленно выключить блокировщик рекламы и оформить платную подписку" покинуть данный сайт и отказаться от его посещения хотя бы на время. В таких случаях блокировщик рекламы спасает ваш ПК от возможного заражения.